-

06/07/2013

-

797

-

1.304 bài viết

Tấn công man-in-the-middle (MITM)

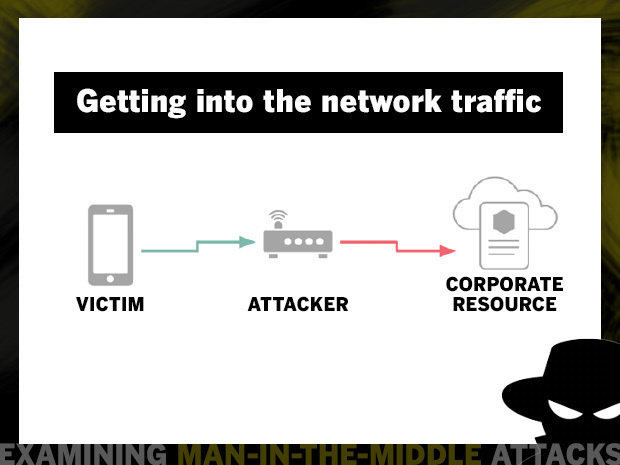

Man-in-the-middle (MITM) là là một kỹ thuật tấn công mạng, cho phép kẻ tấn công can thiệp vào kết nối Internet của người khác và thu thập mọi thông tin truyền trên hệ thống mạng đó. Loại tấn công này đã xuất hiện nhiều năm nay, gây hại với người dùng PC.

Thông thường, kết nối Internet thông qua các điểm truy cập (access point) hay proxy không an toàn không phải là hiểm hoạ lớn, bởi vì dữ liệu của doanh nghiệp thường được mã hoá. Tuy vậy, có những phương pháp tấn công cho phép kẻ xấu xem được cả dữ liệu mã hoá của doanh nghiệp, như tài khoản đăng nhập hay email nhạy cảm.

Có hai bước để thực hiện tấn công kiểu man-in-the-middle. Đầu tiên, kẻ tấn công phải xâm nhập được vào hệ thống mạng. Thứ hai, kẻ tấn công phải giải mã dữ liệu.

Xâm nhập vào hệ thống mạng

Có bốn cách phổ biến mà kẻ xấu thường dùng để xâm nhập mạng:

1. Giả một điểm truy cập Wi-Fi

2. Giả ARP

3. Chiếm proxy /SSL Bump

4. VPN giả

Giả điểm truy cập Wi-Fi

Giả điểm truy cập Wi-Fi

1. Kẻ tấn công thiết lập một access point giả

2. Giả một mạng mà người dùng sẽ tin tưởng là thật

3. Khi người dùng kết nối (hoặc có thể thiết bị tự động kết nối mà không cần người dùng can thiệp), kẻ tấn công đã vào được cùng một mạng với thiết bị của người dùng.

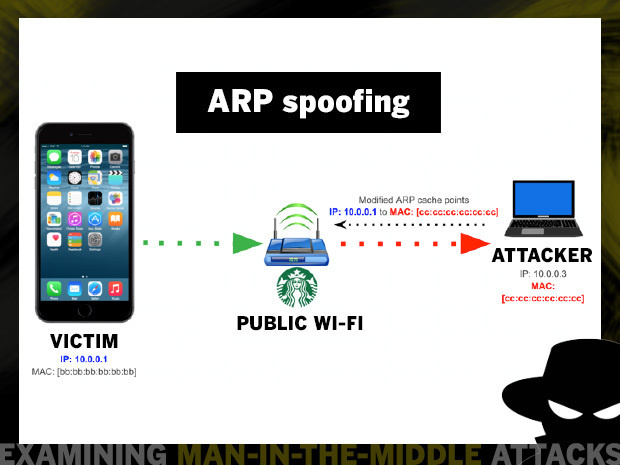

Giả ARP

Giả ARP

1. Kẻ tấn công thiết lập địa chỉ MAC của chính chúng như là một gateway hoặc thiết bị của nạn nhân.

2. Kẻ tấn công có thể can thiệp hoặc chỉnh sửa mọi luồng dữ liệu.

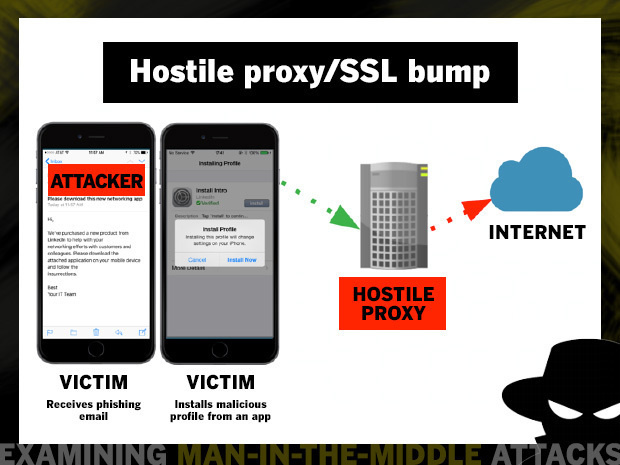

Chiếm proxy/SSL Bump

Chiếm proxy/SSL Bump

1. Kẻ tấn công lừa người dùng cài một ứng dụng độc hại hoặc một profile cấu hình nào đó, hoặc sử dụng một phương thức bảo mật khác.

2. Luồng dữ liệu trên thiết bị bị định hướng đến kiến trúc mạng dựng sẵn của kẻ tấn công.

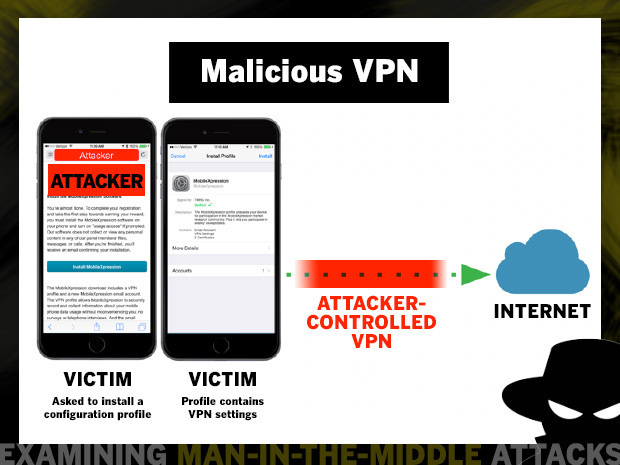

VPN giả

VPN giả

1. Một người dùng bị lừa để tải về một ứng dụng hay một profile cấu hình để yêu cầu kích hoạt VPN.

2. Luồng dữ liệu trên thiết bị bị định hướng trỏ vào VPN của kẻ tấn công.

Giải mã dữ liệu

Giải mã dữ liệu

Có vài cách sau để giải mã dữ liệu trong khi dữ liệu đang di chuyển trên hệ thống mạng. Trong đó, ba cách sau là thường gặp nhất:

1. Tấn công chứng thực host

2. SSLStrip

3. Hạ cấp giao thức TLS

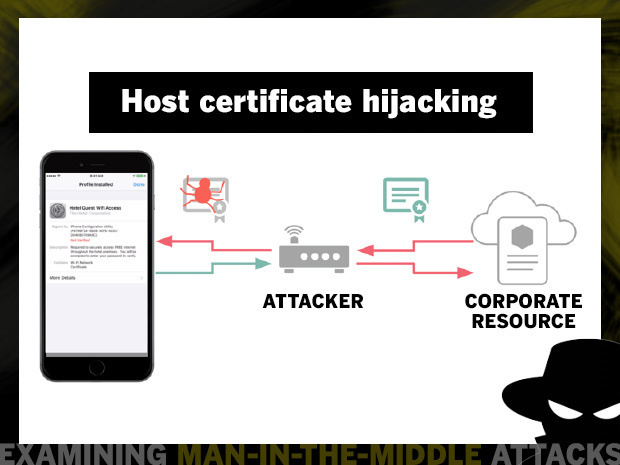

Tấn công chứng thực host

1. Kết nối thông qua man-in-the-middle

2. Kẻ tấn công thiết lập session SSL với host đã nhắm trước

3. Host hồi đáp với chứng thực SSL

4. Chứng thực giả tới người dùng cuối và người dùng chấp nhận

Nếu người dùng bị lừa cài đặt một chứng thực root thì thậm chí hệ thống vô hiệu hoá cảnh báo về chứng thực về sau.

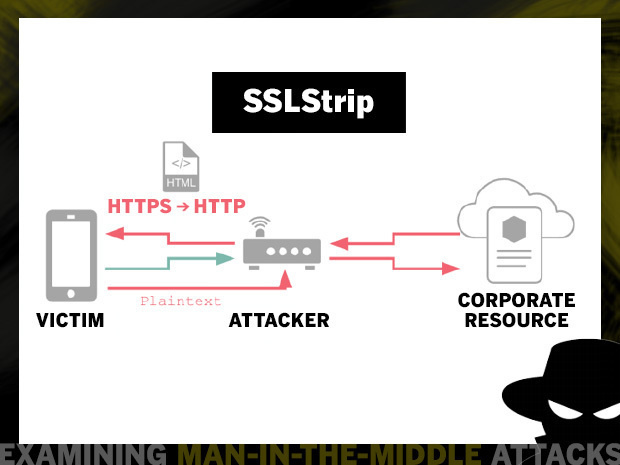

SSLStrip

SSLStrip

Cách hoạt động:

1. Kết nối thông qua kẻ tấn công

2. Kẻ tấn công viết lại nội dung nhưng không gồm các link HTTPS

3. Thông tin vào ra, như tài khoản đăng nhập, sẽ hiển thị ở dạng văn bản thuần, không hề mã hoá

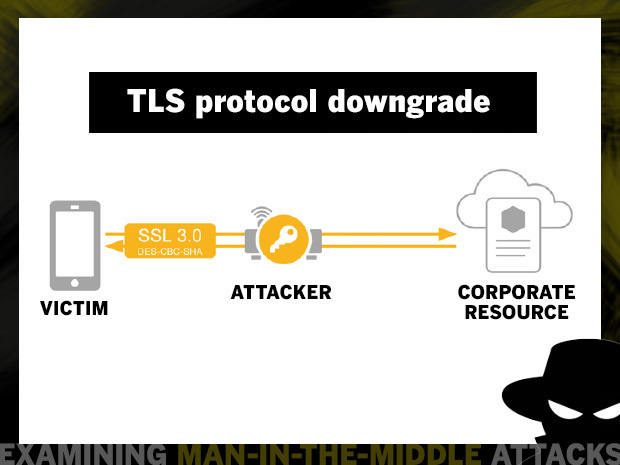

Hạ cấp giao thức TLS

Hạ cấp giao thức TLS

Kẻ tấn công chiếm kết nối để hạ cấp giao thức. Những giao thức lỗi thời như TLS lại rất dễ giải mã nếu kẻ tấn công am tường công nghệ.

Tham khảo: pcworld.com

Thông thường, kết nối Internet thông qua các điểm truy cập (access point) hay proxy không an toàn không phải là hiểm hoạ lớn, bởi vì dữ liệu của doanh nghiệp thường được mã hoá. Tuy vậy, có những phương pháp tấn công cho phép kẻ xấu xem được cả dữ liệu mã hoá của doanh nghiệp, như tài khoản đăng nhập hay email nhạy cảm.

Có hai bước để thực hiện tấn công kiểu man-in-the-middle. Đầu tiên, kẻ tấn công phải xâm nhập được vào hệ thống mạng. Thứ hai, kẻ tấn công phải giải mã dữ liệu.

Xâm nhập vào hệ thống mạng

Có bốn cách phổ biến mà kẻ xấu thường dùng để xâm nhập mạng:

1. Giả một điểm truy cập Wi-Fi

2. Giả ARP

3. Chiếm proxy /SSL Bump

4. VPN giả

1. Kẻ tấn công thiết lập một access point giả

2. Giả một mạng mà người dùng sẽ tin tưởng là thật

3. Khi người dùng kết nối (hoặc có thể thiết bị tự động kết nối mà không cần người dùng can thiệp), kẻ tấn công đã vào được cùng một mạng với thiết bị của người dùng.

1. Kẻ tấn công thiết lập địa chỉ MAC của chính chúng như là một gateway hoặc thiết bị của nạn nhân.

2. Kẻ tấn công có thể can thiệp hoặc chỉnh sửa mọi luồng dữ liệu.

1. Kẻ tấn công lừa người dùng cài một ứng dụng độc hại hoặc một profile cấu hình nào đó, hoặc sử dụng một phương thức bảo mật khác.

2. Luồng dữ liệu trên thiết bị bị định hướng đến kiến trúc mạng dựng sẵn của kẻ tấn công.

1. Một người dùng bị lừa để tải về một ứng dụng hay một profile cấu hình để yêu cầu kích hoạt VPN.

2. Luồng dữ liệu trên thiết bị bị định hướng trỏ vào VPN của kẻ tấn công.

Có vài cách sau để giải mã dữ liệu trong khi dữ liệu đang di chuyển trên hệ thống mạng. Trong đó, ba cách sau là thường gặp nhất:

1. Tấn công chứng thực host

2. SSLStrip

3. Hạ cấp giao thức TLS

Tấn công chứng thực host

1. Kết nối thông qua man-in-the-middle

2. Kẻ tấn công thiết lập session SSL với host đã nhắm trước

3. Host hồi đáp với chứng thực SSL

4. Chứng thực giả tới người dùng cuối và người dùng chấp nhận

Nếu người dùng bị lừa cài đặt một chứng thực root thì thậm chí hệ thống vô hiệu hoá cảnh báo về chứng thực về sau.

Cách hoạt động:

1. Kết nối thông qua kẻ tấn công

2. Kẻ tấn công viết lại nội dung nhưng không gồm các link HTTPS

3. Thông tin vào ra, như tài khoản đăng nhập, sẽ hiển thị ở dạng văn bản thuần, không hề mã hoá

Kẻ tấn công chiếm kết nối để hạ cấp giao thức. Những giao thức lỗi thời như TLS lại rất dễ giải mã nếu kẻ tấn công am tường công nghệ.

Tham khảo: pcworld.com

Chỉnh sửa lần cuối: