WhiteHat News #ID:0911

VIP Members

-

30/07/2014

-

79

-

711 bài viết

Rò rỉ mã nguồn ransomware Android SLocker bắt chước WannaCry

Tin buồn cho người dùng Android: Mã nguồn của một trong những dòng ransomware Android ‘nhiều tuổi’ nhất, phổ biến nhất đã bị rò rỉ trên mạng. Tội phạm mạng có thể sử dụng mã để phát triển các biến thể tùy chỉnh và cải tiến hơn của dòng ransomware này.

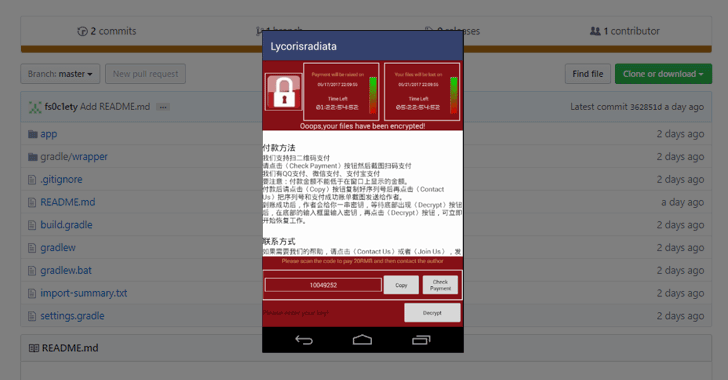

Mã nguồn cho ransomware, có số lượng phiên bản mới tăng gấp 6 lần trong vòng 6 tháng qua, vừa bị lộ trên GitHub và giờ thì có sẵn cho tất cả những ai muốn có nó.

Mã nguồn cho ransomware, có số lượng phiên bản mới tăng gấp 6 lần trong vòng 6 tháng qua, vừa bị lộ trên GitHub và giờ thì có sẵn cho tất cả những ai muốn có nó.

Mã nguồn SLocker bị rò rỉ do một người dùng có biệt danh 'fs0c1ety'.

SLocker hay Simple Locker là ransomware mã hóa file và màn hình khóa điện thoại. Nó mã hóa các tập tin trên điện thoại và sử dụng Tor để liên lạc C&C. Mã độc cũng thuyết phục các nạn nhân trả tiền chuộc.

Nổi tiếng vì lây nhiễm hàng nghìn thiết bị Android năm 2016, tháng 5/2017 các nhà nghiên cứu bảo mật đã phát hiện hơn 400 biến thể mới của ransomware SLocker trên thực tế. Chỉ một tháng sau, ransomware này lại bị phát hiện sao chép GUI của WannaCry.

Sau khi lây nhiễm, SLocker âm thầm chạy trên thiết bị mà nạn nhân không hay biết, mã hóa các hình ảnh, tài liệu và video trên các thiết bị di động.

Một khi mã hóa được các tập tin trên thiết bị, SLocker sẽ tấn công điện thoại, khóa hoàn toàn truy cập của người dùng, đe dọa nạn nhân trả một khoản tiền chuộc để mở khóa.

Tại sao bạn nên lo lắng?

Hoạt động từ năm 2015, SLocker nổi bật lên như một trong những mẫu ransomware đầu tiên mã hóa các tệp Android. Phần mềm độc hại đã cải tiến tính năng khóa màn hình và yêu cầu tiền chuộc nhằm chiếm quyền quản trị và kiểm soát micrô, loa và máy ảnh của thiết bị.

Do mã nguồn của SLocker đã được công khai trực tuyến trên GitHub, các thiết bị Android sẽ có nhiều nguy cơ bị tấn công ransomware nhiều hơn trong những ngày tới.

Làm thế nào để tự bảo vệ mình?

Người dùng cần thực hiện một số biện pháp phòng ngừa cơ bản để tự bảo vệ mình khỏi những mối đe dọa như vậy:

• Không mở file đính kèm trong email được gửi từ các nguồn không rõ ràng.

• Không nhấp vào các liên kết trong tin nhắn SMS hoặc MMS.

• Ngay cả khi email trông có vẻ hợp pháp được gửi tới từ công ty nào đó, hãy truy cập trực tiếp tới trang web nguồn và rà soát các bản cập nhật.

• Đi tới Cài đặt → Bảo mật và Tắt chế độ “Cho phép cài đặt ứng dụng từ các nguồn khác ngoài Play Store”.

• Luôn update bản cập nhật cho các thiết bị Android, ứng dụng và ứng dụng diệt virus.

• Tránh các điểm phát Wi-Fi không an toàn và tắt Wi-Fi khi không sử dụng.

Để phòng ngừa nguy cơ mã độc tấn công, chuyên gia Bkav cũng khuyến cáo người dùng nên sao lưu dữ liệu thường xuyên, cập nhật bản vá cho hệ điều hành.

Mã nguồn SLocker bị rò rỉ do một người dùng có biệt danh 'fs0c1ety'.

SLocker hay Simple Locker là ransomware mã hóa file và màn hình khóa điện thoại. Nó mã hóa các tập tin trên điện thoại và sử dụng Tor để liên lạc C&C. Mã độc cũng thuyết phục các nạn nhân trả tiền chuộc.

Nổi tiếng vì lây nhiễm hàng nghìn thiết bị Android năm 2016, tháng 5/2017 các nhà nghiên cứu bảo mật đã phát hiện hơn 400 biến thể mới của ransomware SLocker trên thực tế. Chỉ một tháng sau, ransomware này lại bị phát hiện sao chép GUI của WannaCry.

Sau khi lây nhiễm, SLocker âm thầm chạy trên thiết bị mà nạn nhân không hay biết, mã hóa các hình ảnh, tài liệu và video trên các thiết bị di động.

Một khi mã hóa được các tập tin trên thiết bị, SLocker sẽ tấn công điện thoại, khóa hoàn toàn truy cập của người dùng, đe dọa nạn nhân trả một khoản tiền chuộc để mở khóa.

Tại sao bạn nên lo lắng?

Hoạt động từ năm 2015, SLocker nổi bật lên như một trong những mẫu ransomware đầu tiên mã hóa các tệp Android. Phần mềm độc hại đã cải tiến tính năng khóa màn hình và yêu cầu tiền chuộc nhằm chiếm quyền quản trị và kiểm soát micrô, loa và máy ảnh của thiết bị.

Do mã nguồn của SLocker đã được công khai trực tuyến trên GitHub, các thiết bị Android sẽ có nhiều nguy cơ bị tấn công ransomware nhiều hơn trong những ngày tới.

Làm thế nào để tự bảo vệ mình?

Người dùng cần thực hiện một số biện pháp phòng ngừa cơ bản để tự bảo vệ mình khỏi những mối đe dọa như vậy:

• Không mở file đính kèm trong email được gửi từ các nguồn không rõ ràng.

• Không nhấp vào các liên kết trong tin nhắn SMS hoặc MMS.

• Ngay cả khi email trông có vẻ hợp pháp được gửi tới từ công ty nào đó, hãy truy cập trực tiếp tới trang web nguồn và rà soát các bản cập nhật.

• Đi tới Cài đặt → Bảo mật và Tắt chế độ “Cho phép cài đặt ứng dụng từ các nguồn khác ngoài Play Store”.

• Luôn update bản cập nhật cho các thiết bị Android, ứng dụng và ứng dụng diệt virus.

• Tránh các điểm phát Wi-Fi không an toàn và tắt Wi-Fi khi không sử dụng.

Để phòng ngừa nguy cơ mã độc tấn công, chuyên gia Bkav cũng khuyến cáo người dùng nên sao lưu dữ liệu thường xuyên, cập nhật bản vá cho hệ điều hành.

Nguồn: The Hacker News

Chỉnh sửa lần cuối: