-

09/04/2020

-

128

-

1.644 bài viết

PoC CVE-2026-20817: Lỗ hổng leo thang đặc quyền trên Windows có thể chiếm quyền SYSTEM

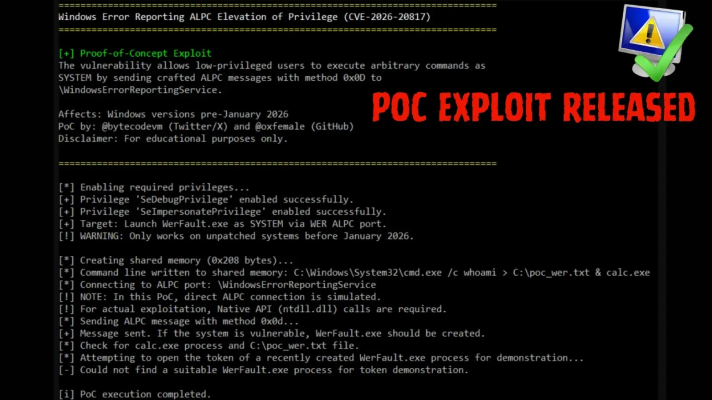

Một mã khai thác mẫu (PoC) cho lỗ hổng CVE-2026-20817 vừa được công khai, làm dấy lên lo ngại về nguy cơ leo thang đặc quyền trên các hệ thống Windows chưa kịp cập nhật bản vá tháng 01/2026. Lỗ hổng nằm trong dịch vụ Windows Error Reporting (WER) và cho phép người dùng có quyền thấp nâng lên mức NT AUTHORITY\SYSTEM, tức toàn quyền kiểm soát máy.

Nhà nghiên cứu bảo mật sử dụng bí danh oxfemale (@bytecodevm) đã công bố PoC trên GitHub sau khi Microsoft vá lỗi trong bản cập nhật Patch Tuesday tháng 1/2026. Lỗ hổng được gán mã CVE-2026-20817, thuộc nhóm CWE-280 (xử lý sai quyền hạn) và có điểm CVSS 7,8 (High).

Vấn đề nằm trong file "wersvc.dll", thư viện lõi của dịch vụ WER. Dịch vụ này chạy với quyền SYSTEM và giao tiếp qua cơ chế ALPC (Advanced Local Procedure Call).

Nguyên nhân và cơ chế khai thác

Lỗ hổng xuất phát từ việc phương thức SvcElevatedLaunch (0x0D) không kiểm tra đầy đủ quyền của tiến trình gọi. Kẻ tấn công có thể gửi một thông điệp ALPC được tạo đặc biệt, kèm theo vùng nhớ chia sẻ chứa dòng lệnh tùy ý.

Khi nhận yêu cầu, WER:

Khi nhận yêu cầu, WER:

- Sao chép handle vùng nhớ do kẻ tấn công cung cấp

- Đọc dòng lệnh từ đó

- Khởi chạy tiến trình mới bằng token SYSTEM của chính nó

Dù có loại bỏ quyền SeTcbPrivilege, tiến trình mới vẫn giữ các đặc quyền mạnh như SeDebugPrivilege (gỡ lỗi bất kỳ tiến trình nào) và SeImpersonatePrivilege (giả mạo người dùng khác). Điều này mở đường cho đánh cắp thông tin đăng nhập, cài cửa hậu hoặc chiếm quyền toàn bộ hệ thống.

PoC đã chứng minh khai thác thành công trên Windows 11 23H2, khi tài khoản người dùng thường có thể tạo tiến trình chạy ở mức SYSTEM.

PoC đã chứng minh khai thác thành công trên Windows 11 23H2, khi tài khoản người dùng thường có thể tạo tiến trình chạy ở mức SYSTEM.

Phạm vi và mức độ ảnh hưởng

Các hệ thống chưa cập nhật bản vá tháng 01/2026 có nguy cơ bị ảnh hưởng, gồm:

- Windows 10

- Windows 11

- Windows Server 2019

- Windows Server 2022

Dù chưa ghi nhận tấn công thực tế, việc PoC đã công khai làm tăng nguy cơ bị lợi dụng ngoài thực tế, đặc biệt trong môi trường doanh nghiệp.

Rủi ro và hậu quả

Nếu bị khai thác thành công, kẻ tấn công có thể:

- Chiếm quyền điều khiển hoàn toàn thiết bị

- Đánh cắp dữ liệu nhạy cảm và thông tin xác thực

- Tạo cơ chế duy trì truy cập

- Di chuyển ngang trong hệ thống mạng nội bộ

Với quyền SYSTEM, gần như không còn rào cản bảo mật nào trên máy bị xâm nhập.

Phòng tránh và khuyến nghị

Microsoft đã phát hành bản vá trong Patch Tuesday tháng 1/2026. Các chuyên gia khuyến nghị:

- Cập nhật Windows ngay qua Windows Update

- Theo dõi tiến trình WerFault.exe hoặc WerMgr.exe khởi chạy với tham số bất thường

- Giám sát sự kiện tạo tiến trình (Event ID 4688)

- Rà soát token SYSTEM và hoạt động leo thang đặc quyền

- Trong trường hợp khẩn cấp có thể tạm thời vô hiệu hóa dịch vụ WER

CVE-2026-20817 cho thấy một lỗ hổng trong thành phần tưởng chừng “vô hại” như báo cáo lỗi hệ thống cũng có thể trở thành cửa ngõ chiếm quyền cao nhất. Khi mã khai thác đã được công khai, khoảng cách từ nghiên cứu đến tấn công thực tế là rất ngắn. Việc cập nhật bản vá và giám sát hành vi leo thang đặc quyền không còn là khuyến nghị, mà là yêu cầu bắt buộc để bảo vệ hệ thống Windows trước các rủi ro ngày càng tinh vi.