WhiteHat News #ID:3333

VIP Members

-

04/06/2014

-

37

-

446 bài viết

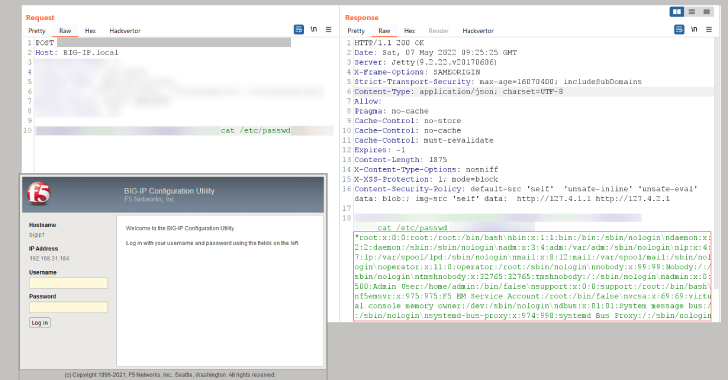

Phát triển mã khai thác RCE cho lỗ hổng F5 BIG-IP mới nhất

Vài ngày sau khi F5 phát hành các bản vá cho một lỗ hổng thực thi mã từ xa nghiêm trọng ảnh hưởng đến dòng sản phẩm BIG-IP, các nhà nghiên cứu cảnh báo rằng kẻ xấu có thể khai thác lỗi này.

Lỗ hổng có mã định danh CVE-2022-1388 (điểm CVSS: 9,8) liên quan đến việc bỏ qua xác thực iControl REST, cho phép kẻ tấn công có được quyền truy cập ban đầu và kiểm soát hệ thống bị ảnh hưởng.

Nguy cơ có thể đến từ việc triển khai công cụ khai thác tiền điện tử các trình web cho các cuộc tấn công tiếp theo, chẳng hạn như đánh cắp thông tin và ransomware. "Chúng tôi đã tái tạo CVE-2022-1388 mới trong BIG-IP của F5", Positive Technologies cho biết trong một tweet hôm thứ 6 và cảnh báo "Vá càng sớm càng tốt!".

Lỗ hổng bảo mật nghiêm trọng ảnh hưởng đến các phiên bản:

Lỗ hổng có mã định danh CVE-2022-1388 (điểm CVSS: 9,8) liên quan đến việc bỏ qua xác thực iControl REST, cho phép kẻ tấn công có được quyền truy cập ban đầu và kiểm soát hệ thống bị ảnh hưởng.

Lỗ hổng bảo mật nghiêm trọng ảnh hưởng đến các phiên bản:

- 16.1.0 - 16.1.2

- 15.1.0 - 15.1.5

- 14.1.0 - 14.1.4

- 13.1.0 - 13.1.4

- 12.1.0 - 12.1.6

- 11.6.1 - 11.6.5

- Chặn quyền truy cập iControl REST thông qua địa chỉ IP

- Chặn quyền truy cập iControl REST thông qua giao diện quản lý và

- Sửa đổi cấu hình BIG-IP httpd

Chỉnh sửa lần cuối bởi người điều hành: