Ginny Hà

VIP Members

-

04/06/2014

-

88

-

689 bài viết

Phát hiện lỗ hổng RCE trong Q’center của QNAP

Các nhà nghiên cứu vừa phát hiện lỗ hổng trên QNAP Q’center, cho phép thực thi mã từ xa thông qua gói cài đặt QPKG độc hại.

Q’center hiện cung cấp Q’center Virtual Appliance cho phép người dùng triển khai Q’center trong các môi trường ảo như Microsoft Hyper-V hoặc VMware ESXi, Fusion và Workstation. Việc sử dụng Q’center làm thiết bị ảo giúp tăng tính linh hoạt và khả năng kết nối cho các môi trường lớn do người dùng không cần QNAP NAS cục bộ để giám sát các NAS khác mà có thể sử dụng một máy chủ trung tâm hiện có để giám sát mọi NAS.

Các chuyên gia nhận thấy, việc mở một file QPKG bằng trình chỉnh sửa hex, cho phép phân tích cấu trúc bao gồm một script ban đầu kết thúc bằng exit 10, theo sau là một achieve tar.gz.

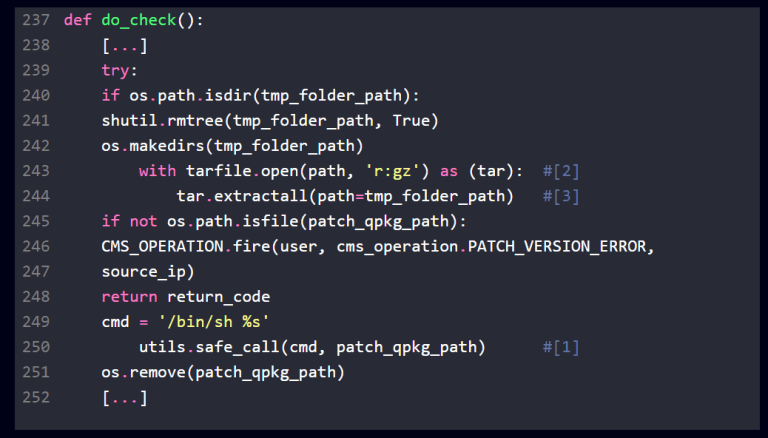

QNAP Q’center có sẵn dưới dạng một thiết bị VMware và theo các nhà nghiên cứu, có thể trích xuất mã Python trực tiếp từ disk của nó. Các chuyên gia cũng chia sẻ một mã python mà họ trích xuất từ disk được sử dụng để kiểm tra QKPG khi nó được tải lên Q’center.

Tệp QPKG có thể được hiểu là một shell script và nội dung của nó có thể được thực thi trên phiên bản ảnh hưởng bởi lỗ hổng.

Các nhà nghiên cứu cho biết sẽ công bố mã khai thác PoC. Điều này có thể cho phép hacker thực hiện lệnh tùy ý trên Q’center.

Lỗ hổng này ảnh hưởng đến Công cụ ảo QNAP Q’center phiên bản 1.12.1014. Shielder đã thông báo lỗ hổng cho QNAP để kịp thời khắc phục.

Q’center hiện cung cấp Q’center Virtual Appliance cho phép người dùng triển khai Q’center trong các môi trường ảo như Microsoft Hyper-V hoặc VMware ESXi, Fusion và Workstation. Việc sử dụng Q’center làm thiết bị ảo giúp tăng tính linh hoạt và khả năng kết nối cho các môi trường lớn do người dùng không cần QNAP NAS cục bộ để giám sát các NAS khác mà có thể sử dụng một máy chủ trung tâm hiện có để giám sát mọi NAS.

Các chuyên gia nhận thấy, việc mở một file QPKG bằng trình chỉnh sửa hex, cho phép phân tích cấu trúc bao gồm một script ban đầu kết thúc bằng exit 10, theo sau là một achieve tar.gz.

QNAP Q’center có sẵn dưới dạng một thiết bị VMware và theo các nhà nghiên cứu, có thể trích xuất mã Python trực tiếp từ disk của nó. Các chuyên gia cũng chia sẻ một mã python mà họ trích xuất từ disk được sử dụng để kiểm tra QKPG khi nó được tải lên Q’center.

Tệp QPKG có thể được hiểu là một shell script và nội dung của nó có thể được thực thi trên phiên bản ảnh hưởng bởi lỗ hổng.

Các nhà nghiên cứu cho biết sẽ công bố mã khai thác PoC. Điều này có thể cho phép hacker thực hiện lệnh tùy ý trên Q’center.

Lỗ hổng này ảnh hưởng đến Công cụ ảo QNAP Q’center phiên bản 1.12.1014. Shielder đã thông báo lỗ hổng cho QNAP để kịp thời khắc phục.

Nguồn: Security Affairs