DDos

VIP Members

-

22/10/2013

-

524

-

2.191 bài viết

Phát hiện chiến dịch đào tiền điện tử sử dụng 1.283 gói NPM giả mạo

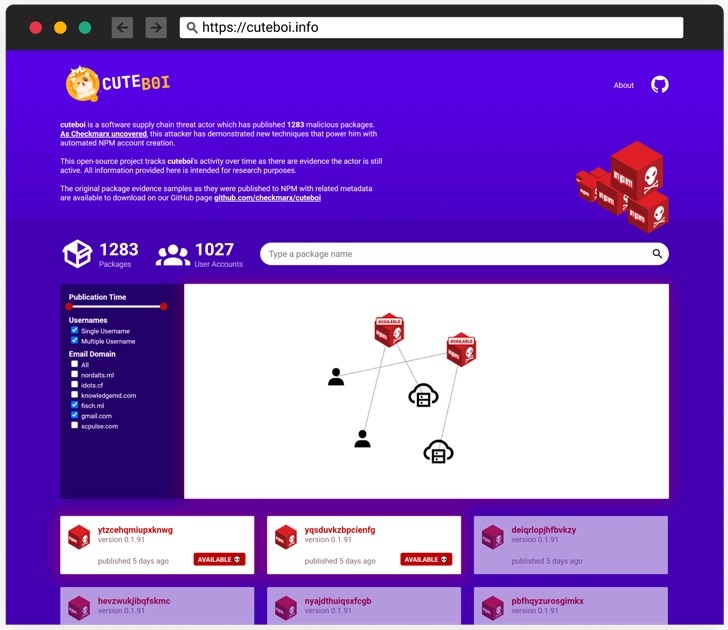

Các nhà nghiên cứu đã phát hiện một chiến dịch khai thác tiền điện tử quy mô lớn mới nhắm mục tiêu vào kho lưu trữ gói NPM JavaScript.

Đứng sau hoạt động độc hại này là nhóm hacker CuteBoi với việc tự động phát hành 1283 mô-đun giả mạo thông qua hơn 1000 tài khoản người dùng.

Công ty kiểm tra bảo mật ứng dụng Checkmarx của Israel cho biết: "Chiến dịch này được thực hiện tự động với khả năng bỏ qua xác minh 2 bước của kho lưu trữ NPM. Dường như hacker vẫn đang tiến hành quá trình thử nghiệm ở giai đoạn này."

Các gói được phát hành có mã nguồn khá tương đồng, và được sao chép từ một gói npm đã biết có tên eazyminer được sử dụng để khai thác Monero bằng cách sử dụng các tài nguyên trên máy chủ web.

So với gói npm eazyminer ban đầu, hacker chỉ thay đổi URL để gửi tiền điện tử đã được khai thác. Việc cài đặt các gói npm độc hại này không có tác động tiêu cực nào khác ngoài việc tiêu thụ tài nguyên máy tính.

Nhà nghiên cứu Aviad Gershon cho biết: "Mã được sao chép từ eazyminer không phải là một công cụ khai thác độc lập mà được sử dụng để kích hoạt một chương trình khai thác khác. Không hiểu vì sao hacker không thay đổi tính năng này của gói npm, và sẽ không chạy khi cài đặt."

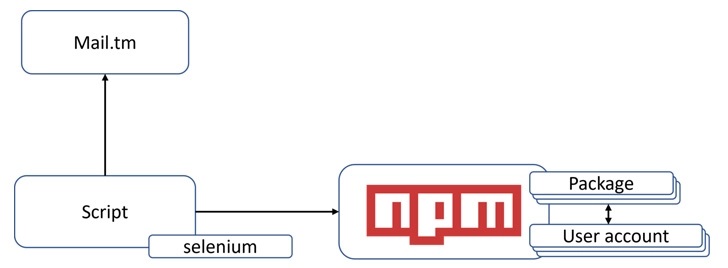

Giống như nhóm RED-LILI được phát hiện vào đầu năm nay, các gói được xuất bản thông qua một kỹ thuật tự động hóa cho phép tin tặc đánh bại các biện pháp bảo vệ xác thực hai yếu tố (2FA).

Tuy nhiên, trong khi RED-LILI thiết lập một máy chủ tùy chỉnh và sử dụng kết hợp các công cụ như Selenium và Interactsh để tạo tài khoản người dùng NPM và đánh bại 2FA, thì CuteBoi dựa vào dịch vụ email có tên mail.tm.

Nền tảng miễn phí cũng cung cấp REST API, "Cho phép các chương trình mở hộp thư và đọc email đã nhận được gửi đến bằng một lệnh gọi API đơn giản", cho phép hacker vượt qua 2FA khi tạo tài khoản người dùng.

Gần đây, các nhà nghiên cứu cũng phát hiện cuộc tấn công IconBurst nhắm vào các gói npm để thu thập dữ liệu nhạy cảm từ các biểu mẫu được nhúng trong các ứng dụng di động và trang web.

Đứng sau hoạt động độc hại này là nhóm hacker CuteBoi với việc tự động phát hành 1283 mô-đun giả mạo thông qua hơn 1000 tài khoản người dùng.

Công ty kiểm tra bảo mật ứng dụng Checkmarx của Israel cho biết: "Chiến dịch này được thực hiện tự động với khả năng bỏ qua xác minh 2 bước của kho lưu trữ NPM. Dường như hacker vẫn đang tiến hành quá trình thử nghiệm ở giai đoạn này."

Các gói được phát hành có mã nguồn khá tương đồng, và được sao chép từ một gói npm đã biết có tên eazyminer được sử dụng để khai thác Monero bằng cách sử dụng các tài nguyên trên máy chủ web.

So với gói npm eazyminer ban đầu, hacker chỉ thay đổi URL để gửi tiền điện tử đã được khai thác. Việc cài đặt các gói npm độc hại này không có tác động tiêu cực nào khác ngoài việc tiêu thụ tài nguyên máy tính.

Nhà nghiên cứu Aviad Gershon cho biết: "Mã được sao chép từ eazyminer không phải là một công cụ khai thác độc lập mà được sử dụng để kích hoạt một chương trình khai thác khác. Không hiểu vì sao hacker không thay đổi tính năng này của gói npm, và sẽ không chạy khi cài đặt."

Giống như nhóm RED-LILI được phát hiện vào đầu năm nay, các gói được xuất bản thông qua một kỹ thuật tự động hóa cho phép tin tặc đánh bại các biện pháp bảo vệ xác thực hai yếu tố (2FA).

Tuy nhiên, trong khi RED-LILI thiết lập một máy chủ tùy chỉnh và sử dụng kết hợp các công cụ như Selenium và Interactsh để tạo tài khoản người dùng NPM và đánh bại 2FA, thì CuteBoi dựa vào dịch vụ email có tên mail.tm.

Nền tảng miễn phí cũng cung cấp REST API, "Cho phép các chương trình mở hộp thư và đọc email đã nhận được gửi đến bằng một lệnh gọi API đơn giản", cho phép hacker vượt qua 2FA khi tạo tài khoản người dùng.

Gần đây, các nhà nghiên cứu cũng phát hiện cuộc tấn công IconBurst nhắm vào các gói npm để thu thập dữ liệu nhạy cảm từ các biểu mẫu được nhúng trong các ứng dụng di động và trang web.

Theo: thehackernews

Chỉnh sửa lần cuối bởi người điều hành: