Ginny Hà

VIP Members

-

04/06/2014

-

88

-

689 bài viết

Mã độc tống tiền “biết” cả nơi bạn ở

Các chuyên gia vừa phát hiện cuộc tấn công mã độc mới, trong đó các email lừa đảo được tin tặc chuẩn bị kỹ lưỡng, thậm chí chứa cả thông tin địa chỉ nhà người nhận nhằm lừa họ cài đặt mã độc vào thiết bị.

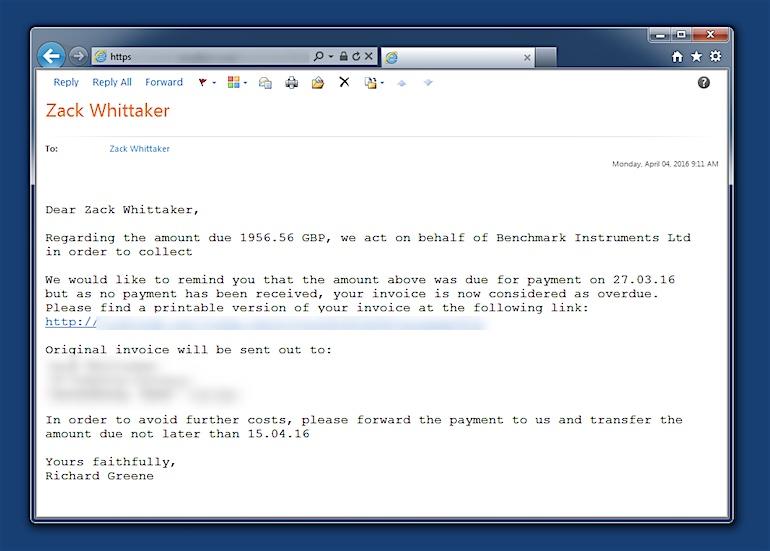

Các email lừa đảo có vẻ được gửi từ địa chỉ email và tên miền hợp lệ, với rất ít dấu hiệu đáng ngờ. Cùng với email là yêu cầu thanh toán cho một dịch vụ nào đó, kèm đường dẫn tới hóa đơn quá hạn.

Một khi click vào đường dẫn và mở tập tin (hình thức giống như file Word), người dùng sẽ trở thành nạn nhân mã độc tống tiền. Mã độc này sẽ mã hóa các tập tin trên máy tính người dùng cho đến khi họ trả tiền chuộc.

Càng để lâu, số tiền chuộc sẽ càng lớn

Bản thân phóng viên ZDnet khi lần đầu nhận được email lừa đảo (ngày 6/4) chứa thông tin địa chỉ nhà mình từ trước đó 8 năm, đã không lo ngại nhiều về vấn đề mà đơn thuần chỉ cảnh báo trên Twitter về nỗ lực phishing của tin tặc.

Tuy nhiên, sau đó BBC News cũng thông báo về việc một vài nhân viên của họ nhận được các email tương tự. ZDnet đã liên hệ với công ty có tên trong email đề nghị thanh toán.

Trả lời qua điện thoại, đại diện công ty Ludlow (đặt tại Anh) cho biết: “Chúng tôi cũng như nhiều người khác chỉ là nạn nhân nhận được email lừa đảo của tin tặc”. Từ đầu tuần, công ty này nhận được các cuộc gọi và email liên quan tới vụ việc nhưng các email phishing không xuất phát từ Ludlow.

Tin tặc cũng sử dụng tên một số công ty khác trong chiến dịch scam. BBC cho biết các công ty khác nhận được hơn 150 cuộc gọi từ những người không hề “nợ nần” họ.

Ludlow cho biết chưa rõ cách thức tin tặc thực hiện để có thông tin địa chỉ nhà nạn nhân. Công ty đã báo vụ việc công an.

Các chuyên gia cho biết tin tặc sử dụng kỹ thuật social engineering, cố chiếm lòng tin người dùng bằng cách đưa ra một vài dữ liệu liên quan tới các nạn nhân tiềm năng. Có vẻ như tin tặc đang sử dụng một số dạng dữ liệu có thông tin địa chỉ nhà được công khai cho chiến dịch tấn công.

Tin tặc đang dần chuyển đổi hình thức tấn công người dùng. Thay vì dụ dỗ nạn nhân nhập username và mật khẩu vào các trang giả mạo để chiếm tài khoản, tin tặc sử dụng mã độc tống tiền để có hiệu quả cao hơn.

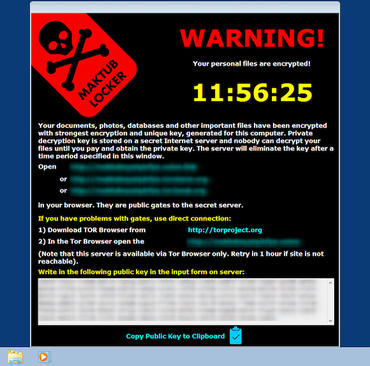

Trong các thử nghiệm tại phòng lab của CNET tại New York, mã độc được sử dụng trong cuộc tấn công được xác định là một biến thể có tên Maktub Locker. Mã độc tống tiền này được mô tả là mã độc “hay và nguy hiểm”.

Yonathan Klijnsma, chuyên gia của hãng Fox-IT (Hà Lan) cho biết mã độc này không cần một kết nối Internet thì đã rất “khủng” rồi, bởi hệ thống phát hiện xâm nhập vốn cần mạng sẽ không có tác dụng đối với mã độc.

“Có nghĩa là bạn có thể nhận email của mình, bước lên máy bay, mở mail và vẫn bị nhiễm mã độc”, chuyên gia này cho biết.

Mã độc tống tiền đang trở thành vấn đề lo ngại đối với cả các cá nhân và doanh nghiệp.

FBI cho biết năm ngoái một biến thể mã độc tống tiền đã gây ra thiệt hại khoảng 10 triệu USD cho các doanh nghiệp với các tập tin bị mất.

Đặc biệt, nhiều bệnh viện đối mặt với nguy cơ đóng cửa và phải tuyên bố tình trạng khẩn cấp khi hệ thống của họ bị tấn công bởi mã độc tống tiền. Gần đây, cơ quan liên bang cũng kêu gọi các doanh nghiệp tại Mỹ hỗ trợ điều tra loại mã độc đang ngày càng tăng lên này.

Các email lừa đảo có vẻ được gửi từ địa chỉ email và tên miền hợp lệ, với rất ít dấu hiệu đáng ngờ. Cùng với email là yêu cầu thanh toán cho một dịch vụ nào đó, kèm đường dẫn tới hóa đơn quá hạn.

Một khi click vào đường dẫn và mở tập tin (hình thức giống như file Word), người dùng sẽ trở thành nạn nhân mã độc tống tiền. Mã độc này sẽ mã hóa các tập tin trên máy tính người dùng cho đến khi họ trả tiền chuộc.

Càng để lâu, số tiền chuộc sẽ càng lớn

Bản thân phóng viên ZDnet khi lần đầu nhận được email lừa đảo (ngày 6/4) chứa thông tin địa chỉ nhà mình từ trước đó 8 năm, đã không lo ngại nhiều về vấn đề mà đơn thuần chỉ cảnh báo trên Twitter về nỗ lực phishing của tin tặc.

Tuy nhiên, sau đó BBC News cũng thông báo về việc một vài nhân viên của họ nhận được các email tương tự. ZDnet đã liên hệ với công ty có tên trong email đề nghị thanh toán.

Trả lời qua điện thoại, đại diện công ty Ludlow (đặt tại Anh) cho biết: “Chúng tôi cũng như nhiều người khác chỉ là nạn nhân nhận được email lừa đảo của tin tặc”. Từ đầu tuần, công ty này nhận được các cuộc gọi và email liên quan tới vụ việc nhưng các email phishing không xuất phát từ Ludlow.

Tin tặc cũng sử dụng tên một số công ty khác trong chiến dịch scam. BBC cho biết các công ty khác nhận được hơn 150 cuộc gọi từ những người không hề “nợ nần” họ.

Ludlow cho biết chưa rõ cách thức tin tặc thực hiện để có thông tin địa chỉ nhà nạn nhân. Công ty đã báo vụ việc công an.

Các chuyên gia cho biết tin tặc sử dụng kỹ thuật social engineering, cố chiếm lòng tin người dùng bằng cách đưa ra một vài dữ liệu liên quan tới các nạn nhân tiềm năng. Có vẻ như tin tặc đang sử dụng một số dạng dữ liệu có thông tin địa chỉ nhà được công khai cho chiến dịch tấn công.

Tin tặc đang dần chuyển đổi hình thức tấn công người dùng. Thay vì dụ dỗ nạn nhân nhập username và mật khẩu vào các trang giả mạo để chiếm tài khoản, tin tặc sử dụng mã độc tống tiền để có hiệu quả cao hơn.

Trong các thử nghiệm tại phòng lab của CNET tại New York, mã độc được sử dụng trong cuộc tấn công được xác định là một biến thể có tên Maktub Locker. Mã độc tống tiền này được mô tả là mã độc “hay và nguy hiểm”.

Yonathan Klijnsma, chuyên gia của hãng Fox-IT (Hà Lan) cho biết mã độc này không cần một kết nối Internet thì đã rất “khủng” rồi, bởi hệ thống phát hiện xâm nhập vốn cần mạng sẽ không có tác dụng đối với mã độc.

“Có nghĩa là bạn có thể nhận email của mình, bước lên máy bay, mở mail và vẫn bị nhiễm mã độc”, chuyên gia này cho biết.

Mã độc tống tiền đang trở thành vấn đề lo ngại đối với cả các cá nhân và doanh nghiệp.

FBI cho biết năm ngoái một biến thể mã độc tống tiền đã gây ra thiệt hại khoảng 10 triệu USD cho các doanh nghiệp với các tập tin bị mất.

Đặc biệt, nhiều bệnh viện đối mặt với nguy cơ đóng cửa và phải tuyên bố tình trạng khẩn cấp khi hệ thống của họ bị tấn công bởi mã độc tống tiền. Gần đây, cơ quan liên bang cũng kêu gọi các doanh nghiệp tại Mỹ hỗ trợ điều tra loại mã độc đang ngày càng tăng lên này.

Nguồn: ZDnet