WhiteHat News #ID:0911

VIP Members

-

30/07/2014

-

79

-

711 bài viết

Mã độc Android RuMMS đánh cắp tiền từ tài khoản ngân hàng

Các nhà nghiên cứu an ninh vừa phát hiện một dòng mã độc Android mới được phát tán thông qua tin nhắn SMS rác, bí mật đánh cắp tiền từ tài khoản ngân hàng của nạn nhân sau khi lây nhiễm vào thiết bị của họ.

Malware, được FireEye đặt tên là RuMMS, chỉ nhắm mục tiêu vào người dùng sinh sống tại Nga. Các trường hợp lây nhiễm đầu tiên xảy ra vào 18/1 và vẫn tiếp tục cho đến cuối tháng 4.

FireEye cho hay mã độc đã theo dõi ít nhất 2.729 nạn nhân kể từ khi bị phát hiện lần đầu tiên.

Cảnh giác với những tin nhắn SMS rác

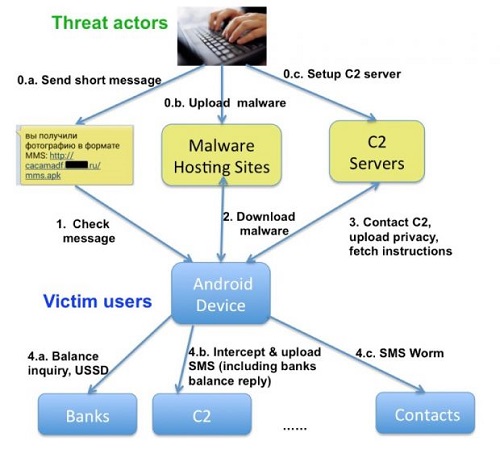

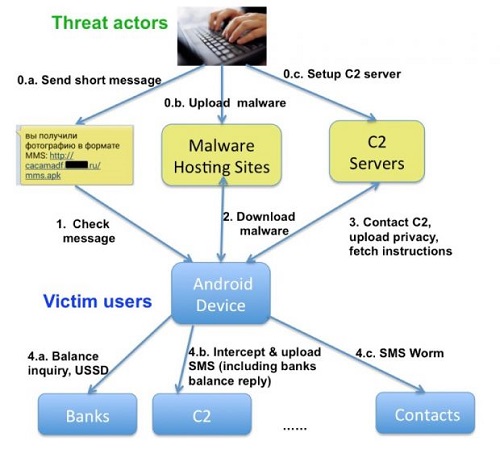

RuMMS không sử dụng cơ chế phát tán phức tạp, không có các lỗ hổng zero-day, không có mã khai thác trên nền tảng Web, cũng không có các cuộc tấn công quảng cáo độc hại.

Tin tặc nhắm mục tiêu vào người dùng bằng các cuộc tấn công lừa đảo thông thường, chỉ bằng cách gửi một tin nhắn SMS đơn giản, thu hút nạn nhân đến một trang web cùng lời hứa để nạn nhân xem được tin nhắn MMS mới nhận từ bạn bè.

Trang web này yêu cầu người dùng tải về một ứng dụng để xem tin nhắn, mà thực tế là mã độc RuMMS. Ứng dụng này yêu cầu đặc quyền admin khi cài đặt, và hầu hết người dùng đều đồng ý cung cấp.

Sau đó, hành động đầu tiên của mã độc là ẩn biểu tượng của nó, sau đó bắt đầu thu thập dữ liệu từng nạn nhân và gửi các thông tin này đến một máy chủ C&C.

RuMMS được thiết kế riêng cho việc đánh cắp tiền từ các nạn nhân

Tiếp theo, mã độc bắt đầu hoạt động như một trojan ngân hàng. RuMMS sẽ truy vấn các dịch vụ trực tuyến khác nhau để xem người dùng có tài khoản ngân hàng hay không, sau đó cố gắng để xác thực bằng cách sử dụng dữ liệu tìm thấy trên các thiết bị.

Trojan có khả năng chặn cơ chế xác thực hai yếu tố bằng giọng nói và tin nhắn SMS, cho phép qua mặt các biện pháp an ninh tốt nhất các ngân hàng có thể triển khai.

Các nhà nghiên cứu cho hay, RuMMS không bao giờ đánh cắp khoản tiền lớn hơn 600 Rúp (9 USD) từ các nạn nhân. Việc chỉ lấy số tiền nhỏ cho phép tin tặc che giấu được khoản tiền bị mất từ các giao dịch thẻ tín dụng thường xuyên của người dùng, khiến họ không lưu ý.

Gửi tin nhắn ồ ạt cho bạn bè

Để phát tán đến càng nhiều thiết bị càng tốt, RuMMS sẽ tiến hành hoạt động cuối cùng, đó là truy cập vào danh sách liên lạc của nạn nhân và gửi đi loạt tin nhắn SMS rác tương tự như đã gửi tới nạn nhân trước đó.

Hình thức lừa đảo này đảm bảo rằng tin tặc không cần phụ thuộc vào các ngân hàng dữ liệu riêng mà chúng có để lây nhiễm sang người dùng và cũng không cần đến mã độc tự phát tán.

Đến 27/4, FireEye cho hay hãng đã phát hiện khoảng 300 phiên bản khác nhau của mã độc. Hiện, tất cả các tên miền từng chứa APK độc hại đã được xử lý.

Nguồn: Softpedia

Malware, được FireEye đặt tên là RuMMS, chỉ nhắm mục tiêu vào người dùng sinh sống tại Nga. Các trường hợp lây nhiễm đầu tiên xảy ra vào 18/1 và vẫn tiếp tục cho đến cuối tháng 4.

FireEye cho hay mã độc đã theo dõi ít nhất 2.729 nạn nhân kể từ khi bị phát hiện lần đầu tiên.

Cảnh giác với những tin nhắn SMS rác

RuMMS không sử dụng cơ chế phát tán phức tạp, không có các lỗ hổng zero-day, không có mã khai thác trên nền tảng Web, cũng không có các cuộc tấn công quảng cáo độc hại.

Tin tặc nhắm mục tiêu vào người dùng bằng các cuộc tấn công lừa đảo thông thường, chỉ bằng cách gửi một tin nhắn SMS đơn giản, thu hút nạn nhân đến một trang web cùng lời hứa để nạn nhân xem được tin nhắn MMS mới nhận từ bạn bè.

Trang web này yêu cầu người dùng tải về một ứng dụng để xem tin nhắn, mà thực tế là mã độc RuMMS. Ứng dụng này yêu cầu đặc quyền admin khi cài đặt, và hầu hết người dùng đều đồng ý cung cấp.

Sau đó, hành động đầu tiên của mã độc là ẩn biểu tượng của nó, sau đó bắt đầu thu thập dữ liệu từng nạn nhân và gửi các thông tin này đến một máy chủ C&C.

RuMMS được thiết kế riêng cho việc đánh cắp tiền từ các nạn nhân

Tiếp theo, mã độc bắt đầu hoạt động như một trojan ngân hàng. RuMMS sẽ truy vấn các dịch vụ trực tuyến khác nhau để xem người dùng có tài khoản ngân hàng hay không, sau đó cố gắng để xác thực bằng cách sử dụng dữ liệu tìm thấy trên các thiết bị.

Trojan có khả năng chặn cơ chế xác thực hai yếu tố bằng giọng nói và tin nhắn SMS, cho phép qua mặt các biện pháp an ninh tốt nhất các ngân hàng có thể triển khai.

Các nhà nghiên cứu cho hay, RuMMS không bao giờ đánh cắp khoản tiền lớn hơn 600 Rúp (9 USD) từ các nạn nhân. Việc chỉ lấy số tiền nhỏ cho phép tin tặc che giấu được khoản tiền bị mất từ các giao dịch thẻ tín dụng thường xuyên của người dùng, khiến họ không lưu ý.

Gửi tin nhắn ồ ạt cho bạn bè

Để phát tán đến càng nhiều thiết bị càng tốt, RuMMS sẽ tiến hành hoạt động cuối cùng, đó là truy cập vào danh sách liên lạc của nạn nhân và gửi đi loạt tin nhắn SMS rác tương tự như đã gửi tới nạn nhân trước đó.

Hình thức lừa đảo này đảm bảo rằng tin tặc không cần phụ thuộc vào các ngân hàng dữ liệu riêng mà chúng có để lây nhiễm sang người dùng và cũng không cần đến mã độc tự phát tán.

Đến 27/4, FireEye cho hay hãng đã phát hiện khoảng 300 phiên bản khác nhau của mã độc. Hiện, tất cả các tên miền từng chứa APK độc hại đã được xử lý.

Nguồn: Softpedia