Lỗ hổng Phishing và cách phòng chống

1. Phishing là gì?

1.1. Khái niệm

Phishing là hình thức lừa đảo nhằm lấy được các thông tin nhạy cảm của người dùng mạng internet như tài khoản, mật khẩu hay số thẻ tín dụng… bằng cách giả mạo một tổ chức đáng tin cậy trong giao dịch điện tử. Các tổ chức bị giả mạo thường là ngân hàng, hệ thống thanh toán trực tuyến hay các mạng xã hội phổ biến.

Mục tiêu của kẻ tấn công thường là những người dùng “ngây thơ” trên mạng. Họ thường không có ý thức cảnh giác về kiểm tra nguồn thông tin mình nhận được. Kẻ tấn công thường sử dụng email hoặc các tin nhắn nhanh để gửi đến người dùng với nội dung là yêu cầu xác thức thông tin ở các website có địa chỉ đi kèm. Những website này được xây dựng với giao diện giống với các website thật và nếu người dùng nhập thông tin vào thì những thông tin này sẽ tới tay của kẻ tấn công.

1.2. Thông tin về Phishing

Các vụ tấn công nổi tiếng:

2.1. Email

Dùng Email là kỹ thuật tấn công Phishing phổ biến nhất. Hacker sẽ tiến hành gửi hành loạt các thư đến những địa chỉ email hợp lệ. Nội dung ở các thư này thường có tính khẩn cấp, đòi hỏi người nhận thư phải cung cấp thông tin ngay lập tức.

Những lá thư này thường trông rất hợp lệ, gồm logo của công ty giả mạo và email giống với email chính thức ở trường Mail From. Để qua mắt người dùng, Hacker dùng vài kỹ thuật để giả mạo trường Mail From khiến cho người nhận không có chút nghi ngờ nào.

Ví dụ, hacker sẽ giả email được gửi từ ngân hàng, và yêu cầu người dùng cung cấp thông tin cá nhân để mở lại tài khoản do một sự cố nào đó. Nội dung email được gửi thường sẽ có vài đường link cho bạn liên kết đến một trang web. Những link này rất có thể là link đến một trang web giả mạo do hacker dựng nên.

Lúc đầu thì các hacker sẽ gửi thư đến các địa chỉ ngẫu nhiên, điều này hạn chế sự thành công của chúng vì không phải ai cũng liên quan đến công ty chúng giả mạo. Chính vì vậy, các hacker đã nghĩ đến một cách khác đó là lấy danh sách các nhóm người dùng có liên quan đến tổ chức mà chúng giả mạo. Cách này được gọi là spear-phishing.

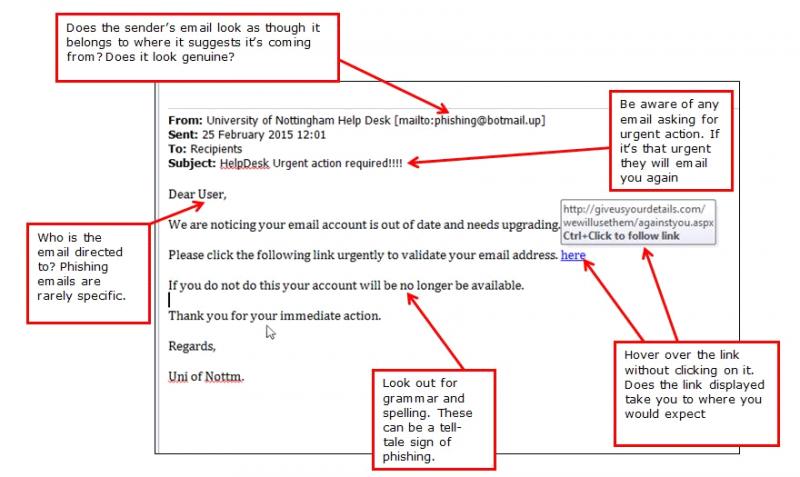

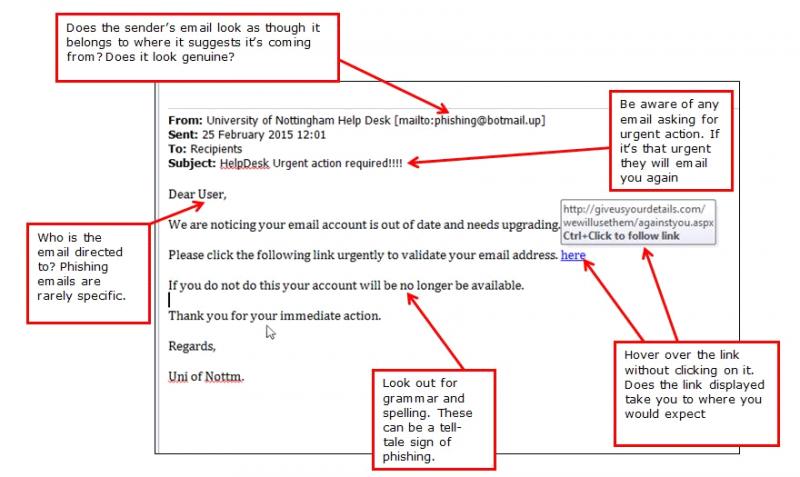

Ví dụ về một email Phishing:

2.2. Web-based Delivery

Phương thức tấn công này là tạo ra các website chứa các liên kết HTML được ngụy trang tương tự như trong tấn công bằng email. Các liên kết thường là các banner quảng cáo tại các trang web thật với. Các liên kết này sẽ chuyển hướng người dùng tới trang web của hacker, nơi chứa các nội dung nhằm lừa đảo người dùng. Từ đó hacker có thể lấy được các thông tin quan trọng của người dùng.

2.3. Irc và Instant Messaging

Trong phương thức này, kẻ tấn công này lợi dụng hệ thống IRC (Internet relay chat) và các Instant message (tin nhắn nhanh). Vì tính không nhất quán của việc trò chuyện online, những người trò chuyện online thường không thấy mặt nhau nên không thể biết người đang nói chuyện với mình có tin cậy hay không. Một kỹ thuật tinh vi của kiểu lừa đảo này là giả dạng nick chat. Bằng cách giả một nick chat của người quen để tiến hành trò chuyện và yêu cầu cung cấp thông tin hoặc lừa đảo làm một việc gì đó. Gần đây ở Việt Nam nở rộ tình trang lừa đảo này. Nhiều người dùng chat với bạn bè người thân của mình, và họ được nhờ vả việc nạp tiền điện thoại di động. Nạn nhân vì thấy nick đang chat là của người quen nên không chút ngần ngại nào trong việc được nhờ vả này.

2.4. Trojaned Hosts Delivery

Một phương thức tấn công khác là thay vì dùng các URL chuyển hướng đến các trang web giả mạo, hacker lừa người dùng tải và cài đặt các phần mềm mà thực chất là Trojan nguy hiểm.

3. Một số kỹ thuật dùng trong tấn công Phishing

3.1. Main-in-the-Middle Attacks

Ở kỹ thuật này, máy tính của hacker được xem như là máy tính trung gian giữa máy tính của người dùng và ứng dụng web nhằm bắt các thông tin trên đường truyền dữ liệu. Điều này có thể thực hiện được bằng nhiều kỹ thuật như “transparent proxies”, “DNS compromises”, “URL obfuscation”, hay thay đổi cấu hình proxy trêntrình duyệt web.

Kỹ thuật này liên quan đến việc thay đổi các URL và chuyển hướng người dùng đến website khác. Có rất nhiều kỹ thuật để thay đổi URL để người dùng không nhận ra rằng mình bị chuyển hướng đến một trang web khác.

Kỹ thuật đầu tiên là tạo ra các tên miền chứa tên miền thật. Ví dụ tên miền thật là company.com thì hacker sẽ đăng ký các tên miền như security.company.com hoặc onlinetrading.company.com … để đánh lừa người dùng. Hoặc tạo một tên miền gần giống với tên miền thật như companyy.com, compeny.com …

Ngoài ra có thể thay thế tên miền là một địa chỉ IP của một website lừa đảo. Một kỹ thuật khác là sử dụng bộ ký tự thay thế được hỗ trợ bời nhiều trình duyệt hoặc ứng dụng email như mã hóa Unicode, mã hóa UTF-8…

3.3. Các kỹ thuật khác

Cross-site scripting (XSS) một phương thức mà hacker dùng để tấn công, lợi dụng sự thiếu an toàn trên các website. Hacker có thể chèn các đoạn JavaScript vào các trang web này nhằm chuyển hướng người dùng đến một website khác do bọn chúng khống chế.

Mỗi phương thức tấn công có thể kết hợp với các phương thức khác cho việc xác định bị chuyển hướng vào trang lừa đảo trở nên khó khăn hơn.

4. Một số cách phòng chống Phishing

4.1. Nâng cao nhận thức người dùng

Giáo dục cho người dùng Internet về sự nguy hiểm của Phishing. Người dùng phải cẩn trọng trong việc xem các email có liên kết với các trang web yêu cầu thông tin cá nhân của họ. Mặt khác, người dùng không nên sợ hãi tham gia vào các hoạt động trên Internet, họ cần phải dùng một cách khôn ngoan.

Một số lưu ý cho người dùng Internet:

Phương pháp phổ biến nhất của việc hỗ trợ người dùng đầu cuối để hạn chế các e-mail lừa đảo đó là thông qua các ISP hoặc các tổ chức chống lừa đảo hoặc các bộ lọc chống thư rác. Các bộ lọc sử dụng danh sách đen địa chỉ IP, các bộ lọc nội dung Bayesian (kiểm tra sự khác biệt ngữ nghĩa giữa các tin nhắn hợp pháp và tin nhắn rác), chẩn đoán (kiểm tra những cách mà các URL có thể được kết hợp với tên của tổ chức), và lọc danh sách URL. Mỗi một kỹ thuật cần phải được thống nhất đánh giá để xác định tỷ lệ thành công.

4.3. Cải tiến các trình duyệt

Các trình duyệt được cải tiến để kiểm tra lại danh sách các trang web lừa đảo được biết đến. Người dùng có thế vô hiệu hóa chức năng tạo cửa sổ pop-up, ngăn lưu trữ các tập tin cookie không an toàn. Những điểu này có thể khiến trải nghiệm khi sử dụng ứng dụng web không được tốt nhưng sẽ tăng tính an toàn.

4.4. Sử dụng các phương pháp xác thực an toàn

Tăng cường tính an toàn trong khâu xác thực người dùng để ngay cả khi hacker chiếm được thông tin về tài khoản người dùng thì chúng cũng không thể giả mạo người dùng sử dụng tài khoản đó ví dụ như dùng phương pháp xác minh hai bước. Trong đó mỗi khi người dùng đăng nhập, hệ thống phải gửi thôn tin xác nhận tới người dùng qua điện thoại để xác thực lần nữa.

1.1. Khái niệm

Phishing là hình thức lừa đảo nhằm lấy được các thông tin nhạy cảm của người dùng mạng internet như tài khoản, mật khẩu hay số thẻ tín dụng… bằng cách giả mạo một tổ chức đáng tin cậy trong giao dịch điện tử. Các tổ chức bị giả mạo thường là ngân hàng, hệ thống thanh toán trực tuyến hay các mạng xã hội phổ biến.

Mục tiêu của kẻ tấn công thường là những người dùng “ngây thơ” trên mạng. Họ thường không có ý thức cảnh giác về kiểm tra nguồn thông tin mình nhận được. Kẻ tấn công thường sử dụng email hoặc các tin nhắn nhanh để gửi đến người dùng với nội dung là yêu cầu xác thức thông tin ở các website có địa chỉ đi kèm. Những website này được xây dựng với giao diện giống với các website thật và nếu người dùng nhập thông tin vào thì những thông tin này sẽ tới tay của kẻ tấn công.

1.2. Thông tin về Phishing

Các vụ tấn công nổi tiếng:

- Tháng 3/2011, tài khoản nhân viện nội bộ của RSA Security bị tấn công dẫn đến khóa chính của tất cả thẻ bảo mật RSA SecureID bị lấy cắp sau đó dùng để dột nhập vào nhà cung cấp của bộ quốc phòng Mỹ.

- Tháng 11/2013, 110 triệu khách hàng và thông tin tín dụng của Target (chuỗi cửa hàng thời trang) bị đánh cắp thông qua một tài khoản của nhà thầu phụ. CEO và nhân viên bảo mật IT bị sa thải.

- Tháng 9/2014, dữ liệu cá nhân và thẻ tín dụng của hơn 100 triệu người mua sắm của tất cả các cửa hàng Home Depot 2200 được đăng bán trên mạng.

- Tháng 11/2014, ICANN bị tấn công, hacker lấy được quyền truy cập hệ thống dữ liệu tập trung, cho phép file và dữ liệu của người sử dụng hệ thống như họ tên thật, thông tin liên hệ và salted hashes của mật khẩu của họ.

2.1. Email

Dùng Email là kỹ thuật tấn công Phishing phổ biến nhất. Hacker sẽ tiến hành gửi hành loạt các thư đến những địa chỉ email hợp lệ. Nội dung ở các thư này thường có tính khẩn cấp, đòi hỏi người nhận thư phải cung cấp thông tin ngay lập tức.

Những lá thư này thường trông rất hợp lệ, gồm logo của công ty giả mạo và email giống với email chính thức ở trường Mail From. Để qua mắt người dùng, Hacker dùng vài kỹ thuật để giả mạo trường Mail From khiến cho người nhận không có chút nghi ngờ nào.

Ví dụ, hacker sẽ giả email được gửi từ ngân hàng, và yêu cầu người dùng cung cấp thông tin cá nhân để mở lại tài khoản do một sự cố nào đó. Nội dung email được gửi thường sẽ có vài đường link cho bạn liên kết đến một trang web. Những link này rất có thể là link đến một trang web giả mạo do hacker dựng nên.

Lúc đầu thì các hacker sẽ gửi thư đến các địa chỉ ngẫu nhiên, điều này hạn chế sự thành công của chúng vì không phải ai cũng liên quan đến công ty chúng giả mạo. Chính vì vậy, các hacker đã nghĩ đến một cách khác đó là lấy danh sách các nhóm người dùng có liên quan đến tổ chức mà chúng giả mạo. Cách này được gọi là spear-phishing.

Ví dụ về một email Phishing:

Hình 1: Ví dụ về 1 email lừa đảo

2.2. Web-based Delivery

Phương thức tấn công này là tạo ra các website chứa các liên kết HTML được ngụy trang tương tự như trong tấn công bằng email. Các liên kết thường là các banner quảng cáo tại các trang web thật với. Các liên kết này sẽ chuyển hướng người dùng tới trang web của hacker, nơi chứa các nội dung nhằm lừa đảo người dùng. Từ đó hacker có thể lấy được các thông tin quan trọng của người dùng.

2.3. Irc và Instant Messaging

Trong phương thức này, kẻ tấn công này lợi dụng hệ thống IRC (Internet relay chat) và các Instant message (tin nhắn nhanh). Vì tính không nhất quán của việc trò chuyện online, những người trò chuyện online thường không thấy mặt nhau nên không thể biết người đang nói chuyện với mình có tin cậy hay không. Một kỹ thuật tinh vi của kiểu lừa đảo này là giả dạng nick chat. Bằng cách giả một nick chat của người quen để tiến hành trò chuyện và yêu cầu cung cấp thông tin hoặc lừa đảo làm một việc gì đó. Gần đây ở Việt Nam nở rộ tình trang lừa đảo này. Nhiều người dùng chat với bạn bè người thân của mình, và họ được nhờ vả việc nạp tiền điện thoại di động. Nạn nhân vì thấy nick đang chat là của người quen nên không chút ngần ngại nào trong việc được nhờ vả này.

2.4. Trojaned Hosts Delivery

Một phương thức tấn công khác là thay vì dùng các URL chuyển hướng đến các trang web giả mạo, hacker lừa người dùng tải và cài đặt các phần mềm mà thực chất là Trojan nguy hiểm.

3. Một số kỹ thuật dùng trong tấn công Phishing

3.1. Main-in-the-Middle Attacks

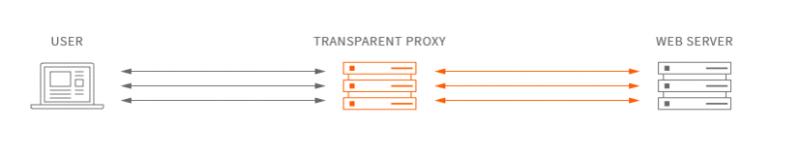

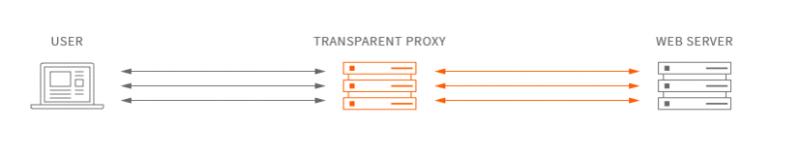

Ở kỹ thuật này, máy tính của hacker được xem như là máy tính trung gian giữa máy tính của người dùng và ứng dụng web nhằm bắt các thông tin trên đường truyền dữ liệu. Điều này có thể thực hiện được bằng nhiều kỹ thuật như “transparent proxies”, “DNS compromises”, “URL obfuscation”, hay thay đổi cấu hình proxy trêntrình duyệt web.

- “Transparent proxies” hay các proxy trong suốt nằm trên đường truyền từ người dùng đến các trang web thức sự. Kẻ tấn công sở hữu các proxy này sẽ bắt được các thong tin người dùng gửi đến website.

Hình 2: Transparent proxies

- “DNS compromises” là kỹ thuật nhiễm độc các bộ nhớ cache của các thiết bị mạng trung gian như router khiến cho các tên miền thực sự bị chỉ định thành IP của hacker. Các máy chủ DNS hoặc có thể tập tin trên máy người dùngđôi khi cũng bị nhiễm độc tương tự.

- Man-in-the-middle là phương thức tấn công nguy hiểm, theo đó người dùng luôn nghĩ rằng họ đang tương tác với một tổ chức đáng tin cậy khi thực hiện các giao dịch quan trọng trong khi danh tính và thông tin cá nhân của họ bị hacker khai thác.

- Một điểm cần lưu ý rằng, kỹ thuật tấn công này không phân biệt giao thức web là HTTP hay HTTPS.

Kỹ thuật này liên quan đến việc thay đổi các URL và chuyển hướng người dùng đến website khác. Có rất nhiều kỹ thuật để thay đổi URL để người dùng không nhận ra rằng mình bị chuyển hướng đến một trang web khác.

Kỹ thuật đầu tiên là tạo ra các tên miền chứa tên miền thật. Ví dụ tên miền thật là company.com thì hacker sẽ đăng ký các tên miền như security.company.com hoặc onlinetrading.company.com … để đánh lừa người dùng. Hoặc tạo một tên miền gần giống với tên miền thật như companyy.com, compeny.com …

Ngoài ra có thể thay thế tên miền là một địa chỉ IP của một website lừa đảo. Một kỹ thuật khác là sử dụng bộ ký tự thay thế được hỗ trợ bời nhiều trình duyệt hoặc ứng dụng email như mã hóa Unicode, mã hóa UTF-8…

3.3. Các kỹ thuật khác

Cross-site scripting (XSS) một phương thức mà hacker dùng để tấn công, lợi dụng sự thiếu an toàn trên các website. Hacker có thể chèn các đoạn JavaScript vào các trang web này nhằm chuyển hướng người dùng đến một website khác do bọn chúng khống chế.

Mỗi phương thức tấn công có thể kết hợp với các phương thức khác cho việc xác định bị chuyển hướng vào trang lừa đảo trở nên khó khăn hơn.

4. Một số cách phòng chống Phishing

4.1. Nâng cao nhận thức người dùng

Giáo dục cho người dùng Internet về sự nguy hiểm của Phishing. Người dùng phải cẩn trọng trong việc xem các email có liên kết với các trang web yêu cầu thông tin cá nhân của họ. Mặt khác, người dùng không nên sợ hãi tham gia vào các hoạt động trên Internet, họ cần phải dùng một cách khôn ngoan.

Một số lưu ý cho người dùng Internet:

- Không trả lời thông báo email hoặc pop-up yêu cầu cung cấp thông tin cá nhân và các tài khoảncủa bạn. Và cũng đừng nhấp vào liên kết trong tin nhắn.

- Kiểm tra URL khi truy cập các trang web. Phải chắc chắn rằng mình đang truy cập vào một trang web tin cậy. Những URL lừa đảo có nội dung dễ gẫy nhầm lẫn với các URL của trang web thật.

- Sử dụng phần mềm antivirus và antispyware, cũng như firewall, và luôn cập nhật chúng.

- Không gửi các thông tin cá nhân hoặc tài chính qua email.

- Kiểm tra thẻ tín dụng và sao kê tài khoản ngân hàng ngay sau khi bạn nhận được chúng.

- Hãy thận trọng về việc mở hoặc tải về bất kỳ tập tin từ email.

- Chuyển tiếp thư lừa đảo hoặc thông báo đến ngân hàng hoặc công ty bị mạo danh.

Phương pháp phổ biến nhất của việc hỗ trợ người dùng đầu cuối để hạn chế các e-mail lừa đảo đó là thông qua các ISP hoặc các tổ chức chống lừa đảo hoặc các bộ lọc chống thư rác. Các bộ lọc sử dụng danh sách đen địa chỉ IP, các bộ lọc nội dung Bayesian (kiểm tra sự khác biệt ngữ nghĩa giữa các tin nhắn hợp pháp và tin nhắn rác), chẩn đoán (kiểm tra những cách mà các URL có thể được kết hợp với tên của tổ chức), và lọc danh sách URL. Mỗi một kỹ thuật cần phải được thống nhất đánh giá để xác định tỷ lệ thành công.

4.3. Cải tiến các trình duyệt

Các trình duyệt được cải tiến để kiểm tra lại danh sách các trang web lừa đảo được biết đến. Người dùng có thế vô hiệu hóa chức năng tạo cửa sổ pop-up, ngăn lưu trữ các tập tin cookie không an toàn. Những điểu này có thể khiến trải nghiệm khi sử dụng ứng dụng web không được tốt nhưng sẽ tăng tính an toàn.

4.4. Sử dụng các phương pháp xác thực an toàn

Tăng cường tính an toàn trong khâu xác thực người dùng để ngay cả khi hacker chiếm được thông tin về tài khoản người dùng thì chúng cũng không thể giả mạo người dùng sử dụng tài khoản đó ví dụ như dùng phương pháp xác minh hai bước. Trong đó mỗi khi người dùng đăng nhập, hệ thống phải gửi thôn tin xác nhận tới người dùng qua điện thoại để xác thực lần nữa.