DDos

VIP Members

-

22/10/2013

-

524

-

2.191 bài viết

Arjun: Tìm các tham số HTTP trong ứng dụng web

Trong quá trình tìm kiếm lỗ hổng web, bước thu thập thông tin về mục tiêu là cực kỳ quan trọng. Hầu hết các công cụ dò quét lỗ hổng tự động đều hoạt động theo nguyên tắc: dò tìm tất cả các đường dẫn (URL) của trang web, tiếp đến là tìm các tham số mà người dùng có thể cung cấp tới ứng dụng web, và cuối cùng là chèn các payload tấn công để xác định xem, ứng dụng web có lỗ hổng hay không.

Khó nhất trong việc tìm kiếm lỗ hổng web chính là làm thế nào để tìm được các tham số đầu vào của ứng dụng web, từ đó có thể triển khai các payload tấn công vào ứng dụng web. Vậy nên, khi tìm lỗ hổng web, việc đầu tiên mình làm đó là tìm các tham số ẩn của trang web.

Ứng dụng web sử dụng các tham số (hoặc truy vấn) để chấp nhận đầu vào của người dùng, hãy xem xét ví dụ sau:

http://api.example.com/v1/userinfo?id=751634589

URL này dường như tải thông tin người dùng cho một id người dùng cụ thể, nhưng điều gì sẽ xảy ra nếu tồn tại một tham số có tên là admin được đặt làm điểm cuối của đường dẫn cung cấp thêm thông tin về người dùng?

Đây là những gì công cụ Arjun làm, nó tìm thấy các tham số HTTP hợp lệ với một từ điển mặc định khổng lồ gồm 25,980 tên tham số.

Điểm đặc biệt ở chỗ, công cụ này có thể trích xuất kết quả tìm kiếm các tham số ẩn để nhập vào công cụ BurpSuite để quét lỗ hổng.

Tải công cụ về bằng lệnh:

git clone https://github.com/s0md3v/Arjun.git

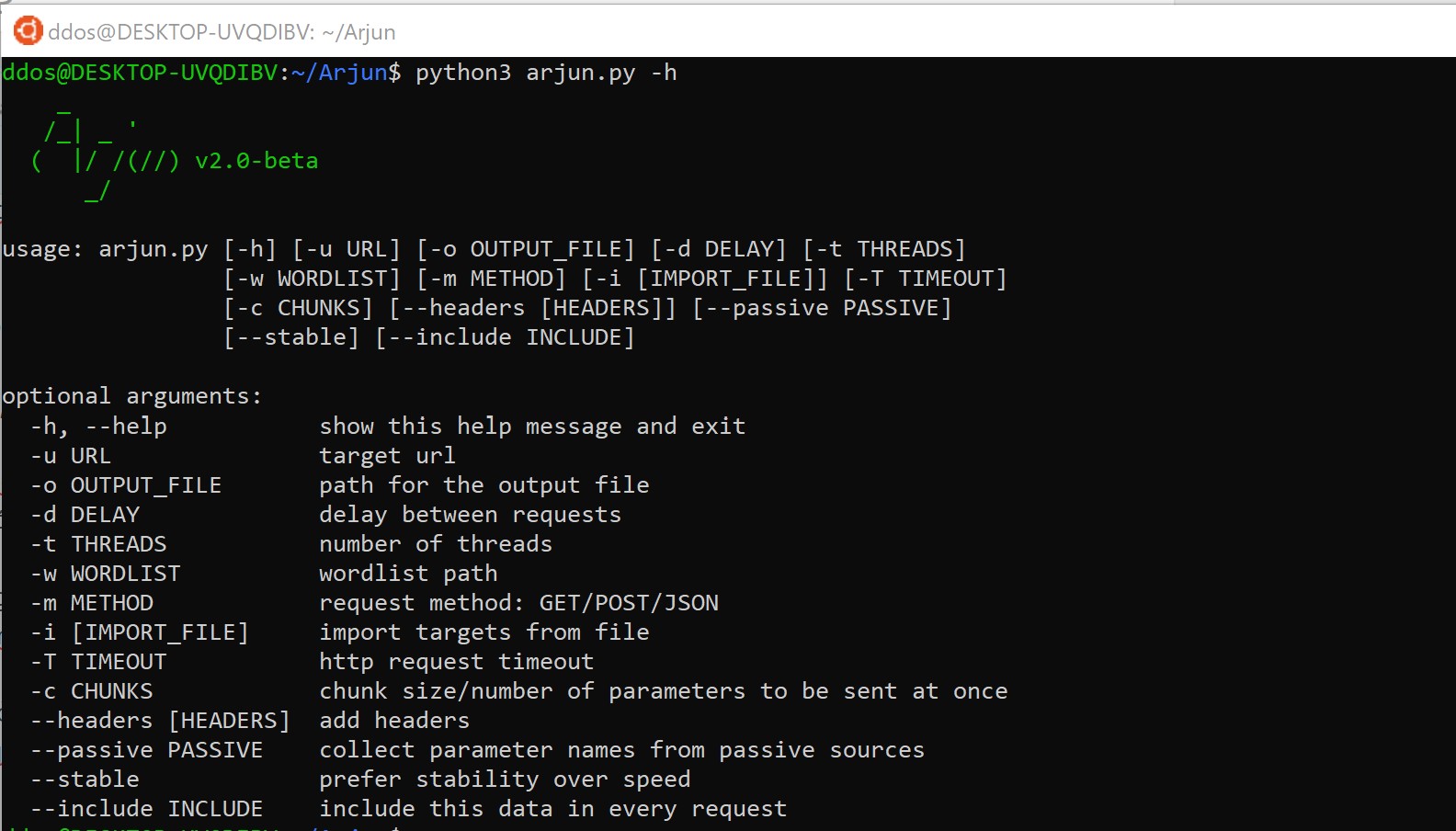

Sử dụng công cụ khá đơn giản:

Cách sử dụng nâng cao, các bạn xem ở đây.

Khó nhất trong việc tìm kiếm lỗ hổng web chính là làm thế nào để tìm được các tham số đầu vào của ứng dụng web, từ đó có thể triển khai các payload tấn công vào ứng dụng web. Vậy nên, khi tìm lỗ hổng web, việc đầu tiên mình làm đó là tìm các tham số ẩn của trang web.

Ứng dụng web sử dụng các tham số (hoặc truy vấn) để chấp nhận đầu vào của người dùng, hãy xem xét ví dụ sau:

http://api.example.com/v1/userinfo?id=751634589

URL này dường như tải thông tin người dùng cho một id người dùng cụ thể, nhưng điều gì sẽ xảy ra nếu tồn tại một tham số có tên là admin được đặt làm điểm cuối của đường dẫn cung cấp thêm thông tin về người dùng?

Đây là những gì công cụ Arjun làm, nó tìm thấy các tham số HTTP hợp lệ với một từ điển mặc định khổng lồ gồm 25,980 tên tham số.

Điểm đặc biệt ở chỗ, công cụ này có thể trích xuất kết quả tìm kiếm các tham số ẩn để nhập vào công cụ BurpSuite để quét lỗ hổng.

Tải công cụ về bằng lệnh:

git clone https://github.com/s0md3v/Arjun.git

Sử dụng công cụ khá đơn giản:

Cách sử dụng nâng cao, các bạn xem ở đây.

Chỉnh sửa lần cuối bởi người điều hành: