WhiteHat News #ID:0911

VIP Members

-

30/07/2014

-

79

-

711 bài viết

Một số ứng dụng Android phổ biến chưa được vá khiến hàng triệu người dùng có nguy cơ bị tấn công

Một số ứng dụng Android cấu hình cao vẫn đang sử dụng phiên bản chưa được vá lỗi của thư viện cập nhật ứng dụng được sử dụng rộng rãi của Google, có khả năng khiến dữ liệu cá nhân của hàng trăm triệu người dùng điện thoại thông minh có nguy cơ bị hack.

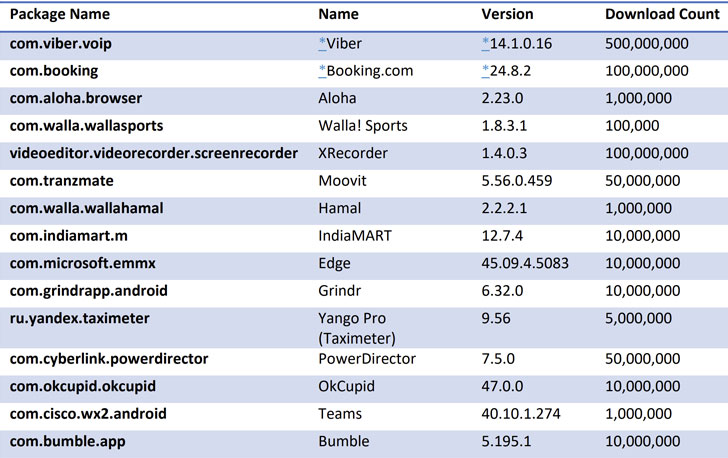

Các ứng dụng như Grindr, Bumble, OkCupid, Cisco Teams, Moovit, Yango Pro, Microsoft Edge, Xrecorder và PowerDirector, vẫn tồn tại lỗ hổng và có thể bị tấn công để lấy cắp dữ liệu nhạy cảm, bao gồm mật khẩu, thông tin tài chính và e-mail.

Các ứng dụng như Grindr, Bumble, OkCupid, Cisco Teams, Moovit, Yango Pro, Microsoft Edge, Xrecorder và PowerDirector, vẫn tồn tại lỗ hổng và có thể bị tấn công để lấy cắp dữ liệu nhạy cảm, bao gồm mật khẩu, thông tin tài chính và e-mail.

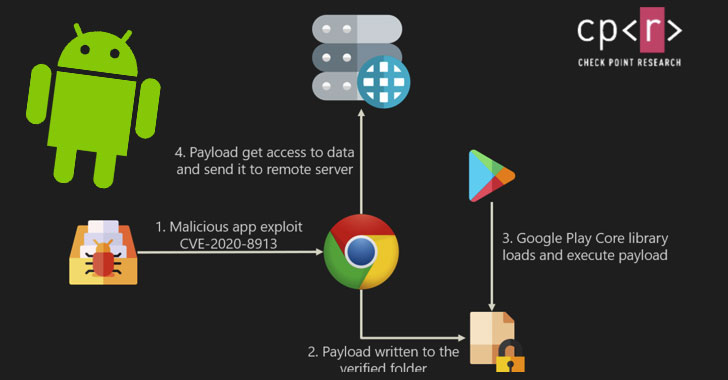

Lỗ hổng CVE-2020-8913 có mức độ nghiêm trọng 8,8/10,0, ảnh hưởng đến các phiên bản Thư viện Play Core của Android trước 1.7.2.

Mặc dù lỗ hổng đã được Google xử lý hồi tháng 3/2020, tuy nhiên Check Point Research phát hiện nhiều nhà phát triển ứng dụng bên thứ ba vẫn chưa tích hợp Thư viện Play Core phiên bản mới vào ứng dụng của họ để có thể giảm thiểu hoàn toàn các nguy cơ tấn công.

"Khác với các lỗ hổng máy chủ, sẽ được xử lý hoàn toàn khi áp dụng bản vá, đây là lỗ hổng phía máy khách và mỗi nhà phát triển cần cập nhật phiên bản mới nhất của thư viện và chèn vào ứng dụng", Check Point cho hay.

Lỗ hổng cho phép kẻ tấn công chèn các tệp thực thi độc hại vào bất kỳ ứng dụng nào dựa trên thư viện, do đó cấp cho kẻ tấn công toàn quyền truy cập vào tất cả các tài nguyên của ứng dụng bị xâm phạm.

Lỗi này bắt nguồn từ một lỗ hổng path traversal (truyền qua thư mục khai thác không đủ xác thực bảo mật) trong thư viện có thể bị khai thác và thực thi mã độc (ví dụ: tệp APK) vào một ứng dụng mục tiêu nhằm đánh cắp thông tin đăng nhập, mật khẩu, thông tin tài chính và thông tin nhạy cảm khác được lưu trữ của người dùng.

Khai thác thành công lỗ hổng sẽ gây ra hậu quả rất lớn. Lỗ hổng có thể bị lợi dụng để chèn mã vào các ứng dụng ngân hàng, lấy thông tin đăng nhập, đồng thời có quyền tiếp cận SMS để lấy cắp mã xác thực hai yếu tố (2FA), đánh cắp tin nhắn từ các ứng dụng trò chuyện, theo dõi vị trí của người dùng và thậm chí chiếm được quyền truy cập vào các tài nguyên của doanh nghiệp bằng cách giả mạo các ứng dụng của doanh nghiệp đó.

Theo Nghiên cứu của Check Point, trong số 13% ứng dụng Google Play được phân tích vào tháng 9/2020, 8% trong số đó có phiên bản tồn tại lỗ hổng.

Sau khi Check Point tiết lộ, Viber, Meetup và Booking.com đã cập nhật ứng dụng lên phiên bản thư viện đã được vá.

Sau khi Check Point tiết lộ, Viber, Meetup và Booking.com đã cập nhật ứng dụng lên phiên bản thư viện đã được vá.

"Theo ước tính của chúng tôi, hàng trăm triệu người dùng Android đang gặp nguy hiểm về an ninh bảo mật. Mặc dù Google đã vá lỗ hổng, nhiều ứng dụng vẫn đang sử dụng thư viện Play Core đã lỗi thời", Check Point cho hay.

Lỗ hổng CVE-2020-8913 có mức độ nghiêm trọng 8,8/10,0, ảnh hưởng đến các phiên bản Thư viện Play Core của Android trước 1.7.2.

Mặc dù lỗ hổng đã được Google xử lý hồi tháng 3/2020, tuy nhiên Check Point Research phát hiện nhiều nhà phát triển ứng dụng bên thứ ba vẫn chưa tích hợp Thư viện Play Core phiên bản mới vào ứng dụng của họ để có thể giảm thiểu hoàn toàn các nguy cơ tấn công.

"Khác với các lỗ hổng máy chủ, sẽ được xử lý hoàn toàn khi áp dụng bản vá, đây là lỗ hổng phía máy khách và mỗi nhà phát triển cần cập nhật phiên bản mới nhất của thư viện và chèn vào ứng dụng", Check Point cho hay.

Lỗi này bắt nguồn từ một lỗ hổng path traversal (truyền qua thư mục khai thác không đủ xác thực bảo mật) trong thư viện có thể bị khai thác và thực thi mã độc (ví dụ: tệp APK) vào một ứng dụng mục tiêu nhằm đánh cắp thông tin đăng nhập, mật khẩu, thông tin tài chính và thông tin nhạy cảm khác được lưu trữ của người dùng.

Khai thác thành công lỗ hổng sẽ gây ra hậu quả rất lớn. Lỗ hổng có thể bị lợi dụng để chèn mã vào các ứng dụng ngân hàng, lấy thông tin đăng nhập, đồng thời có quyền tiếp cận SMS để lấy cắp mã xác thực hai yếu tố (2FA), đánh cắp tin nhắn từ các ứng dụng trò chuyện, theo dõi vị trí của người dùng và thậm chí chiếm được quyền truy cập vào các tài nguyên của doanh nghiệp bằng cách giả mạo các ứng dụng của doanh nghiệp đó.

Theo Nghiên cứu của Check Point, trong số 13% ứng dụng Google Play được phân tích vào tháng 9/2020, 8% trong số đó có phiên bản tồn tại lỗ hổng.

"Theo ước tính của chúng tôi, hàng trăm triệu người dùng Android đang gặp nguy hiểm về an ninh bảo mật. Mặc dù Google đã vá lỗ hổng, nhiều ứng dụng vẫn đang sử dụng thư viện Play Core đã lỗi thời", Check Point cho hay.

Nguồn: The Hacker News