DDos

VIP Members

-

22/10/2013

-

524

-

2.191 bài viết

Lỗ hổng trong thiết bị không dây ảnh hưởng đến nhiều lĩnh vực quan trọng

Một lỗ hổng ảnh hưởng đến các thành phần được sử dụng trong hàng triệu thiết bị kết nối trong lĩnh vực ô tô, năng lượng, viễn thông và y tế có thể bị tin tặc chiếm quyền điều khiển hoặc truy cập vào mạng nội bộ.

Trong một số trường hợp, lỗ hổng có thể bị khai thác từ xa qua mạng 3G. Các nhà nghiên cứu đã tìm thấy lỗ hổng trong mô-đun Cinterion EHS8 M2M của hãng Thales, tuy nhiên, hãng này đã xác nhận các mô-đun BGS5, EHS5/ 6/8, PDS5 /6/8, ELS61, ELS81, PLS62 cũng bị ảnh hưởng.

Trong một số trường hợp, lỗ hổng có thể bị khai thác từ xa qua mạng 3G. Các nhà nghiên cứu đã tìm thấy lỗ hổng trong mô-đun Cinterion EHS8 M2M của hãng Thales, tuy nhiên, hãng này đã xác nhận các mô-đun BGS5, EHS5/ 6/8, PDS5 /6/8, ELS61, ELS81, PLS62 cũng bị ảnh hưởng.

Ước tính trên thế giới có khoảng 30.000 công ty sử dụng các sản phẩm của Thales với khoảng hơn 3 tỷ kết nối khác nhau.

Cinterion EHS8 và các thành phần trong cùng dòng sản phẩm là các mô-đun nhúng cung cấp sức mạnh xử lý và giao tiếp an toàn giữa thiết bị được kết nối (M2M) qua các kết nối di động không dây (2G, 3G, 4G).

Các mô-đun này lưu trữ và chạy mã Java và các công ty sử dụng chúng để lưu trữ các tệp và dữ liệu nhạy cảm như thông tin đăng nhập cho các dịch vụ mạng khác nhau.

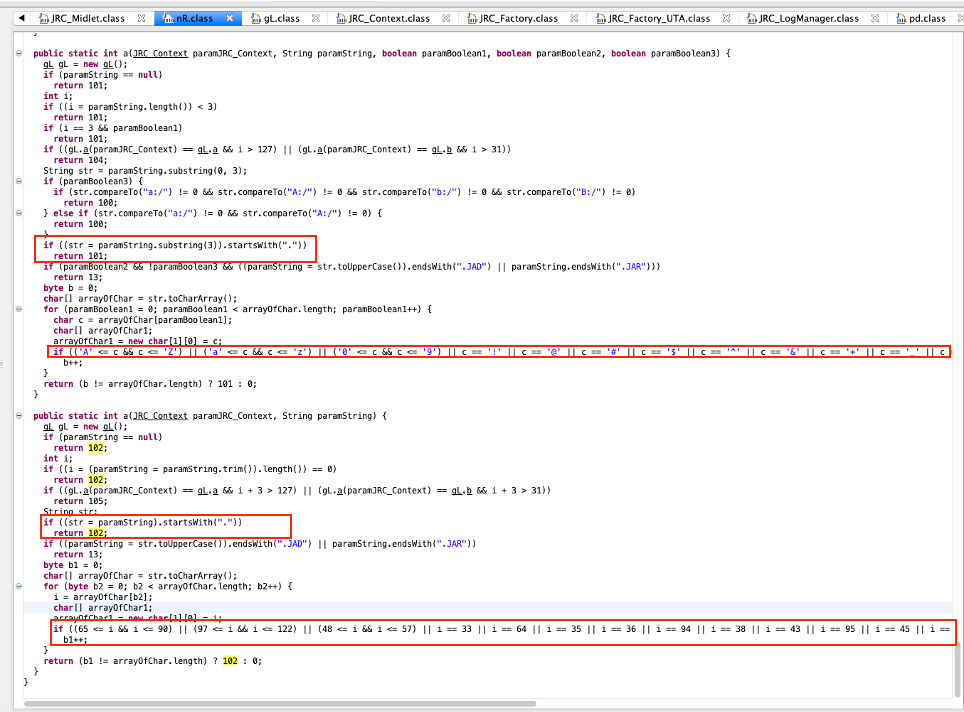

Nhà nghiên cứu tại X-Force Red, thuộc nhóm bảo mật độc lập của IBM, đã phát hiện một phương pháp vượt qua cơ chế kiểm tra bảo mật mà Thales dùng để bảo vệ các tệp và mã hoạt động trong mô-đun EHS8.

IBM X-Force Red cho biết:

EHS8 còn hỗ trợ giao thức kết nối như Point-to-Point Protocol và IP và có thể cài đặt trên thiết bị chủ ứng dụng Java (MIDlet) để có chức năng và tương tác tùy chỉnh.

Lệnh AT là tập hợp các lệnh được sử dụng để điều khiển các thiết bị có sử dụng mô-đun EHS8. Do đó, kẻ tấn công kiểm soát giao diện AT cũng có quyền kiểm soát trực tiếp mô-đun và có thể đưa ra các lệnh cấu hình; hoặc để truy cập hệ thống tệp của bộ nhớ flash, cho phép kẻ tấn công đọc, ghi, xóa và đổi tên các tệp và thư mục có sẵn trong thiết bị.

Bộ nhớ flash có vùng bảo mật cho mã Java chỉ cho phép quyền ghi (write), không cho phép quyền đọc (read). Các nhà sản xuất thiết bị gốc (OEM) có thể sử dụng vùng bảo mật này để lưu trữ mã Java riêng và các tệp nhạy cảm (chứng chỉ, khóa riêng, cơ sở dữ liệu ứng dụng).

Lỗ hổng được phát hiện bởi X-Force Red đã vượt qua cơ chế bảo vệ đối với vùng bảo mật này, cho phép đọc mã Java chạy trên hệ thống từ cả OEM và Thales, do đó làm lộ tất cả các bí mật được nhúng.

Theo các nhà nghiên cứu, các tin tặc có thể khai thác lỗ hổng “để xâm nhập hàng triệu thiết bị và truy cập vào các mạng hoặc VPN hỗ trợ các thiết bị này bằng cách vào mạng backend của nhà cung cấp”.

Theo các nhà nghiên cứu, các tin tặc có thể khai thác lỗ hổng “để xâm nhập hàng triệu thiết bị và truy cập vào các mạng hoặc VPN hỗ trợ các thiết bị này bằng cách vào mạng backend của nhà cung cấp”.

Những kẻ tấn công có thể sử dụng lỗ hổng này để thay đổi thiết bị y tế đọc dấu hiệu sinh tồn của bệnh nhân hoặc liều lượng điều trị trong thiết bị bơm.

Đối với các thiết bị trong lĩnh vực năng lượng, ngoài việc tăng và giảm hóa đơn sử dụng điện hàng tháng bằng cách thay đổi dữ liệu do công tơ điện thông minh gửi, tin tặc có thể gây thiệt hại cho lưới điện bằng cách kiểm soát một số lượng lớn các công tơ điện trong một khu vực hoặc gây mất điện.

Hãng Thales đã nhận được một báo cáo về lỗ hổng bảo mật vào tháng 9/2019 và đã phát hành bản vá trong tháng 2/2020. Số theo dõi được chỉ định cho lỗ hổng là CVE-2020-15858.

Người dùng được khuyến cáo cập nhật ngay các bản vá dành cho module. Tùy thuộc vào thiết bị và nhà cung cấp, có thể vá lỗ hổng thông qua cập nhật qua mạng (OTA) hoặc bằng cách cài đặt từ ổ USB sử dụng giao diện quản lý của thiết bị.

Tuy nhiên, trong trường hợp thiết bị không có quyền truy cập Internet, cũng như trong lĩnh vực y tế và kiểm soát công nghiệp, cập nhật bản vá sớm sẽ khó hơn vì có thể cần chứng nhận lại hoặc sắp xếp thời gian cập nhật phù hợp.

Ước tính trên thế giới có khoảng 30.000 công ty sử dụng các sản phẩm của Thales với khoảng hơn 3 tỷ kết nối khác nhau.

Cinterion EHS8 và các thành phần trong cùng dòng sản phẩm là các mô-đun nhúng cung cấp sức mạnh xử lý và giao tiếp an toàn giữa thiết bị được kết nối (M2M) qua các kết nối di động không dây (2G, 3G, 4G).

Các mô-đun này lưu trữ và chạy mã Java và các công ty sử dụng chúng để lưu trữ các tệp và dữ liệu nhạy cảm như thông tin đăng nhập cho các dịch vụ mạng khác nhau.

Nhà nghiên cứu tại X-Force Red, thuộc nhóm bảo mật độc lập của IBM, đã phát hiện một phương pháp vượt qua cơ chế kiểm tra bảo mật mà Thales dùng để bảo vệ các tệp và mã hoạt động trong mô-đun EHS8.

IBM X-Force Red cho biết:

Mô-đun EHS8 và các thiết bị trong dòng sản phẩm này sử dụng một vi xử lý với trình thông dịch được nhúng Java ME, bộ nhớ flash và các giao diện cho GSM, GPIO, ADC, âm thanh kỹ thuật số, GPS, I2C, SPI và USB.Nếu coi mô-đun này tương đương với một hộp khóa kỹ thuật số đáng tin cậy, nơi các công ty có thể lưu trữ một cách an toàn hàng loạt dữ liệu bí mật như mật khẩu, thông tin xác thực và mã hoạt động. Lỗ hổng này làm suy yếu hộp khóa kỹ thuật số, từ đó cho phép những kẻ tấn công đánh cắp bí mật của công ty

EHS8 còn hỗ trợ giao thức kết nối như Point-to-Point Protocol và IP và có thể cài đặt trên thiết bị chủ ứng dụng Java (MIDlet) để có chức năng và tương tác tùy chỉnh.

Lệnh AT là tập hợp các lệnh được sử dụng để điều khiển các thiết bị có sử dụng mô-đun EHS8. Do đó, kẻ tấn công kiểm soát giao diện AT cũng có quyền kiểm soát trực tiếp mô-đun và có thể đưa ra các lệnh cấu hình; hoặc để truy cập hệ thống tệp của bộ nhớ flash, cho phép kẻ tấn công đọc, ghi, xóa và đổi tên các tệp và thư mục có sẵn trong thiết bị.

Bộ nhớ flash có vùng bảo mật cho mã Java chỉ cho phép quyền ghi (write), không cho phép quyền đọc (read). Các nhà sản xuất thiết bị gốc (OEM) có thể sử dụng vùng bảo mật này để lưu trữ mã Java riêng và các tệp nhạy cảm (chứng chỉ, khóa riêng, cơ sở dữ liệu ứng dụng).

Lỗ hổng được phát hiện bởi X-Force Red đã vượt qua cơ chế bảo vệ đối với vùng bảo mật này, cho phép đọc mã Java chạy trên hệ thống từ cả OEM và Thales, do đó làm lộ tất cả các bí mật được nhúng.

Những kẻ tấn công có thể sử dụng lỗ hổng này để thay đổi thiết bị y tế đọc dấu hiệu sinh tồn của bệnh nhân hoặc liều lượng điều trị trong thiết bị bơm.

Đối với các thiết bị trong lĩnh vực năng lượng, ngoài việc tăng và giảm hóa đơn sử dụng điện hàng tháng bằng cách thay đổi dữ liệu do công tơ điện thông minh gửi, tin tặc có thể gây thiệt hại cho lưới điện bằng cách kiểm soát một số lượng lớn các công tơ điện trong một khu vực hoặc gây mất điện.

Hãng Thales đã nhận được một báo cáo về lỗ hổng bảo mật vào tháng 9/2019 và đã phát hành bản vá trong tháng 2/2020. Số theo dõi được chỉ định cho lỗ hổng là CVE-2020-15858.

Người dùng được khuyến cáo cập nhật ngay các bản vá dành cho module. Tùy thuộc vào thiết bị và nhà cung cấp, có thể vá lỗ hổng thông qua cập nhật qua mạng (OTA) hoặc bằng cách cài đặt từ ổ USB sử dụng giao diện quản lý của thiết bị.

Tuy nhiên, trong trường hợp thiết bị không có quyền truy cập Internet, cũng như trong lĩnh vực y tế và kiểm soát công nghiệp, cập nhật bản vá sớm sẽ khó hơn vì có thể cần chứng nhận lại hoặc sắp xếp thời gian cập nhật phù hợp.

Theo Bleepingcomputer

Chỉnh sửa lần cuối bởi người điều hành: