WhiteHat News #ID:2017

VIP Members

-

20/03/2017

-

113

-

356 bài viết

Lỗ hổng 0-day trên server Counter-Strike 1.6 cho phép hack máy tính game thủ

39% server trực tuyến của game bắn súng Counter-Strike 1.6 là server độc hại và có thể hack từ xa máy tính của game thủ.

Theo nhóm nghiên cứu tại Dr. Web, kẻ tấn công sử dụng các server độc hại để khai thác các lỗ hổng 0-day trên máy client, từ đó xâm nhập máy tính các game thủ Counter-Strike trên toàn thế giới.

Theo nhóm nghiên cứu tại Dr. Web, kẻ tấn công sử dụng các server độc hại để khai thác các lỗ hổng 0-day trên máy client, từ đó xâm nhập máy tính các game thủ Counter-Strike trên toàn thế giới.

Các nhà nghiên cứu cho biết, Counter-Strike 1.6 - game bắn súng phổ biến trong gần 20 năm qua - chứa nhiều lỗ hổng RCE chưa được vá trong phần mềm client. Khai thác thành công cho phép hacker thực thi mã tùy ý trên máy tính của game thủ ngay khi máy game thủ kết nối với máy chủ nhiễm mã độc mà không cần bất kỳ tương tác nào từ họ.

Một người phát triển máy chủ chơi game tại Nga, biệt danh là 'Belonard', đã khai thác các lỗ hổng này trong thực tế và tạo ra mạng botnet của các hệ thống game thủ bị tấn công bằng cách lây nhiễm một Trojan.

Trojan này có tên Belonard, được thiết kế để thay thế danh sách các máy chủ có sẵn trong client chứa lỗ hổng trên hệ thống bị ảnh hưởng và tạo các proxy để tiếp tục lây lan Trojan.

Bên cạnh đó, Belonard cũng đang phân phối một phiên bản client sửa đổi hoặc vi phạm bản quyền thông qua trang web đã bị nhiễm Trojan Belonard của chính nhà phát triển này.

Trojan này có thể bảo vệ client độc hại nhờ vào chức năng "lọc các yêu cầu, file, lệnh từ các máy chủ chơi game khác và chuyển dữ liệu về các thay đổi của client đến máy chủ của nhà phát triển Trojan”.

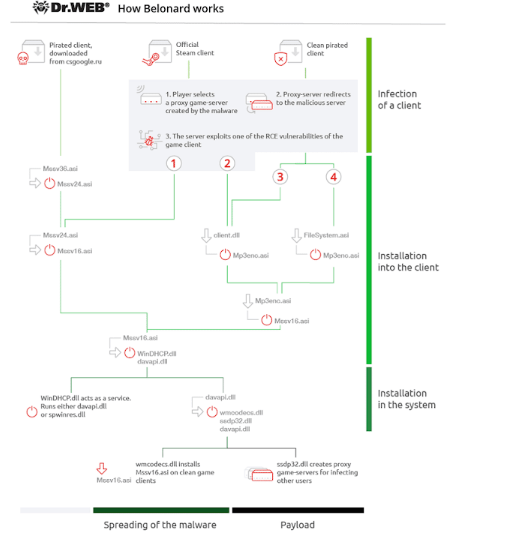

Dưới đây là sơ đồ mô tả cách thức Belonard hoạt động và lây nhiễm máy tính của game thủ:

Malware này cũng đăng ký tạo các máy chủ game proxy bằng API Steam. Các dữ liệu và liên lạc với máy chủ C&C đều được mã hóa. Theo nhóm nghiên cứu, trong số 5.000 máy chủ online, 1.951 máy được tạo ra bởi Trojan Belonard, chiếm 39%.

Malware này cũng đăng ký tạo các máy chủ game proxy bằng API Steam. Các dữ liệu và liên lạc với máy chủ C&C đều được mã hóa. Theo nhóm nghiên cứu, trong số 5.000 máy chủ online, 1.951 máy được tạo ra bởi Trojan Belonard, chiếm 39%.

Các nhà nghiên cứu đã báo cáo các lỗ hổng cho Valve Corporation, nhà phát triển trò chơi Counter-Strike 1.6.

Ngoài ra, các chuyên gia cũng báo cáo các tên miền độc hại được sử dụng bởi nhà phát triển malware tới cơ quan quản lý đăng ký web của Nga.

Tuy nhiên, việc gỡ xuống một vài tên miền sẽ không ngăn được kẻ tấn công thiết lập thêm nhiều máy chủ độc hại trừ khi các nhà phát triển Counter-Strike vá các lỗ hổng thực thi mã từ xa trong phần mềm chơi game.

Các nhà nghiên cứu cho biết, Counter-Strike 1.6 - game bắn súng phổ biến trong gần 20 năm qua - chứa nhiều lỗ hổng RCE chưa được vá trong phần mềm client. Khai thác thành công cho phép hacker thực thi mã tùy ý trên máy tính của game thủ ngay khi máy game thủ kết nối với máy chủ nhiễm mã độc mà không cần bất kỳ tương tác nào từ họ.

Một người phát triển máy chủ chơi game tại Nga, biệt danh là 'Belonard', đã khai thác các lỗ hổng này trong thực tế và tạo ra mạng botnet của các hệ thống game thủ bị tấn công bằng cách lây nhiễm một Trojan.

Trojan này có tên Belonard, được thiết kế để thay thế danh sách các máy chủ có sẵn trong client chứa lỗ hổng trên hệ thống bị ảnh hưởng và tạo các proxy để tiếp tục lây lan Trojan.

Bên cạnh đó, Belonard cũng đang phân phối một phiên bản client sửa đổi hoặc vi phạm bản quyền thông qua trang web đã bị nhiễm Trojan Belonard của chính nhà phát triển này.

Trojan này có thể bảo vệ client độc hại nhờ vào chức năng "lọc các yêu cầu, file, lệnh từ các máy chủ chơi game khác và chuyển dữ liệu về các thay đổi của client đến máy chủ của nhà phát triển Trojan”.

Dưới đây là sơ đồ mô tả cách thức Belonard hoạt động và lây nhiễm máy tính của game thủ:

Các nhà nghiên cứu đã báo cáo các lỗ hổng cho Valve Corporation, nhà phát triển trò chơi Counter-Strike 1.6.

Ngoài ra, các chuyên gia cũng báo cáo các tên miền độc hại được sử dụng bởi nhà phát triển malware tới cơ quan quản lý đăng ký web của Nga.

Tuy nhiên, việc gỡ xuống một vài tên miền sẽ không ngăn được kẻ tấn công thiết lập thêm nhiều máy chủ độc hại trừ khi các nhà phát triển Counter-Strike vá các lỗ hổng thực thi mã từ xa trong phần mềm chơi game.

Theo Hackernews

Chỉnh sửa lần cuối bởi người điều hành: