WhiteHat News #ID:2112

VIP Members

-

16/06/2015

-

83

-

672 bài viết

Hàng nghìn hệ thống mạng tại Việt Nam có khả năng bị kiểm soát qua lỗ hổng Dnsmasq

7 lỗ hổng vừa được phát hiện trong phần mềm dịch vụ mạng Dnsmasq, được sử dụng trên nhiều loại router, điện thoại thông minh, thiết bị IoT chạy trên nền Linux. Khai thác lỗ hổng cho phép tin tặc thực thi mã từ xa trên thiết bị bị ảnh hưởng. Theo thống kê sơ bộ, có đến hơn 7.000 router của các nhà mạng lớn tại Việt Nam như VNPT, Viettel… có thể bị khai thác.

Dnsmasq là một phần mềm mã nguồn mở, được thiết kế để cung cấp các dịch vụ phân giải DNS và DHCP. Lỗ hổng nguy hiểm nhất là CVE-2017-14491 cho phép hacker thực thi mã từ xa, ảnh hưởng đến các hệ thống có kết nối Internet lẫn các mạng nội bộ.

Một lỗi thực thi mã từ xa đáng chú ý khác là CVE-2017-14493. Các chuyên gia lưu ý rằng lỗ hổng này có thể được kết hợp với lỗi gây lộ lọt thông tin CVE-2017-14494 để vượt qua ASLR và thực thi mã tùy ý.

Lỗi gây tấn công DoS CVE-2017-14496 ảnh hưởng đến Android, có thể bị khai thác bởi một kẻ tấn công nội bộ hoặc một người có kết nối trực tiếp với thiết bị. Tuy nhiên, Google chỉ ra rằng nguy cơ này khá thấp vì dịch vụ bị ảnh hưởng đã được sandbox.

Các lỗ hổng khác là CVE-2017-14492, một lỗi heap overflow trên DHCP dẫn đến thực thi mã từ xa; CVE-2017-14495 và CVE-2017-13704, cả hai đều cho phép tấn công DoS qua DNS.

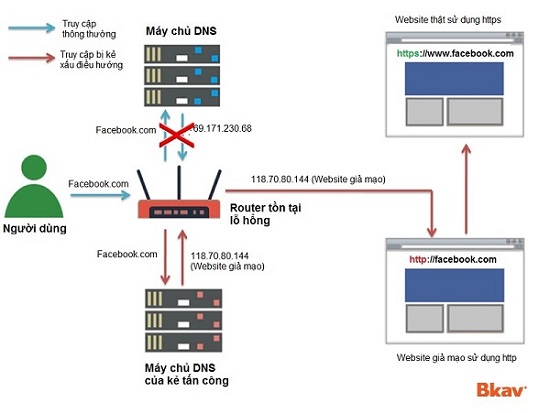

Hậu quả, thiết bị của người dùng có thể bị hacker khống chế, từ đó kiểm soát toàn bộ truy cập web của người dùng, tiến hành tấn công phishing để đánh cắp tài khoản ngân hàng, mạng xã hội; hoặc hacker cũng có thể làm cho router bị ngừng trệ, không thể hoạt động được, gây mất kết nối Internet.

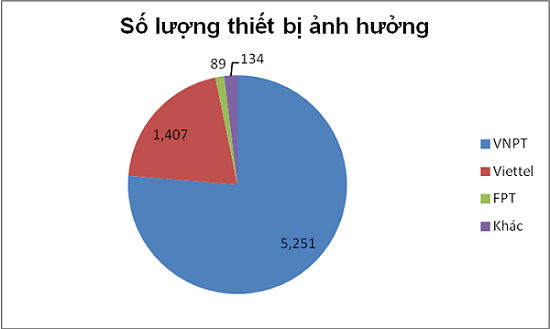

Thống kê thiết bị bị ảnh hưởng, chúng tôi sử dụng Shodan (www.shodan.io), công cụ tìm kiếm cho phép người dùng tìm kiếm với từng loại thiết bị cụ thể có kết nối Internet. Với công cụ này chúng ta có thể xác định địa chỉ IP (ứng với các thiết bị mạng như router) thuộc nhà mạng nào, có mở cổng để chạy dịch vụ hay không và phiên bản tương ứng của dịch vụ đó. Theo Shodan, có trên 1,1 triệu thiết bị sử dụng Dnsmasp trên toàn thế giới. Tại Việt Nam, số lượng bị ảnh hưởng là hơn 7.000 thiết bị gồm router, IP camera… do các nhà mạng VNPT, Viettel, FPT… cung cấp.

Theo các chuyên gia của Bkav, VNPT có số lượng bị ảnh hưởng nhiều nhất là do router Huawei và iGate của nhà mạng này sử dụng phần mềm Dnsmasp.

Hiện tại, phiên bản Dnsmasp 2.78 đã được phát hành để khắc phục các lỗ hổng này. Để bảo vệ người dùng, Bkav khuyến cáo các nhà mạng cần chủ động rà soát và cập nhật phiên bản mới nhất của Dnsmasp vào các router đã bán cho khách hàng.

Các lỗ hổng trên router không phải là một vấn đề mới. Năm 2014, nhiều lỗ hổng an ninh trên router được phát hiện và công bố rộng rãi. Trong số này có những lỗ hổng cho phép tin tặc dễ dàng chiếm quyền điều khiển hệ thống từ xa. Nghiên cứu năm 2016 của Bkav cho thấy hơn 5,6 triệu router trên khắp thế giới có lỗ hổng, riêng tại Việt Nam con số này là 300 nghìn, tương đương với 300 nghìn hệ thống mạng trong tình trạng bỏ ngỏ.

Cập nhật ngày 04/10/2017: Tại thời điểm chúng tôi kiểm tra, router iGate của VNPT không mở cổng 53 và không có nguy cơ bị khai thác.

Dnsmasq là một phần mềm mã nguồn mở, được thiết kế để cung cấp các dịch vụ phân giải DNS và DHCP. Lỗ hổng nguy hiểm nhất là CVE-2017-14491 cho phép hacker thực thi mã từ xa, ảnh hưởng đến các hệ thống có kết nối Internet lẫn các mạng nội bộ.

Một lỗi thực thi mã từ xa đáng chú ý khác là CVE-2017-14493. Các chuyên gia lưu ý rằng lỗ hổng này có thể được kết hợp với lỗi gây lộ lọt thông tin CVE-2017-14494 để vượt qua ASLR và thực thi mã tùy ý.

Lỗi gây tấn công DoS CVE-2017-14496 ảnh hưởng đến Android, có thể bị khai thác bởi một kẻ tấn công nội bộ hoặc một người có kết nối trực tiếp với thiết bị. Tuy nhiên, Google chỉ ra rằng nguy cơ này khá thấp vì dịch vụ bị ảnh hưởng đã được sandbox.

Các lỗ hổng khác là CVE-2017-14492, một lỗi heap overflow trên DHCP dẫn đến thực thi mã từ xa; CVE-2017-14495 và CVE-2017-13704, cả hai đều cho phép tấn công DoS qua DNS.

Hậu quả, thiết bị của người dùng có thể bị hacker khống chế, từ đó kiểm soát toàn bộ truy cập web của người dùng, tiến hành tấn công phishing để đánh cắp tài khoản ngân hàng, mạng xã hội; hoặc hacker cũng có thể làm cho router bị ngừng trệ, không thể hoạt động được, gây mất kết nối Internet.

Sau khi chiếm quyền kiểm soát router, hacker thực hiện tấn công phishing để đánh cắp tài khoản và mật khẩu Facebook của người dùng

Thống kê thiết bị bị ảnh hưởng, chúng tôi sử dụng Shodan (www.shodan.io), công cụ tìm kiếm cho phép người dùng tìm kiếm với từng loại thiết bị cụ thể có kết nối Internet. Với công cụ này chúng ta có thể xác định địa chỉ IP (ứng với các thiết bị mạng như router) thuộc nhà mạng nào, có mở cổng để chạy dịch vụ hay không và phiên bản tương ứng của dịch vụ đó. Theo Shodan, có trên 1,1 triệu thiết bị sử dụng Dnsmasp trên toàn thế giới. Tại Việt Nam, số lượng bị ảnh hưởng là hơn 7.000 thiết bị gồm router, IP camera… do các nhà mạng VNPT, Viettel, FPT… cung cấp.

Theo các chuyên gia của Bkav, VNPT có số lượng bị ảnh hưởng nhiều nhất là do router Huawei và iGate của nhà mạng này sử dụng phần mềm Dnsmasp.

Hiện tại, phiên bản Dnsmasp 2.78 đã được phát hành để khắc phục các lỗ hổng này. Để bảo vệ người dùng, Bkav khuyến cáo các nhà mạng cần chủ động rà soát và cập nhật phiên bản mới nhất của Dnsmasp vào các router đã bán cho khách hàng.

Các lỗ hổng trên router không phải là một vấn đề mới. Năm 2014, nhiều lỗ hổng an ninh trên router được phát hiện và công bố rộng rãi. Trong số này có những lỗ hổng cho phép tin tặc dễ dàng chiếm quyền điều khiển hệ thống từ xa. Nghiên cứu năm 2016 của Bkav cho thấy hơn 5,6 triệu router trên khắp thế giới có lỗ hổng, riêng tại Việt Nam con số này là 300 nghìn, tương đương với 300 nghìn hệ thống mạng trong tình trạng bỏ ngỏ.

Cập nhật ngày 04/10/2017: Tại thời điểm chúng tôi kiểm tra, router iGate của VNPT không mở cổng 53 và không có nguy cơ bị khai thác.

WhiteHat

Chỉnh sửa lần cuối: