WhiteHat News #ID:3333

VIP Members

-

04/06/2014

-

37

-

446 bài viết

Cảnh báo lỗ hổng nghiêm trọng trên lõi Linux

Một lỗ hổng nghiêm trọng vừa được phát hiện trong phần mềm lõi Bash được sử dụng trên các hệ thống Unix và Linux. Điều này gây ra một nguy cơ bảo mật cao đối với nhiều doanh nghiệp, tổ chức nói riêng cũng như internet nói chung do tính phổ biến sử dụng các hệ thống Unix và Linux.

Các thành phần bị ảnh hưởng bởi lỗ hổng này có thể là các website, server, máy tính cá nhân, các thiết bị chạy OS X, các thiết bị mạng,….(Các hệ thống sử dụng Ubuntu và Debian không bị ảnh hưởng của lỗ hổng này do sử dụng Dash)

So sánh về mức độ nghiêm trọng thì lỗ hổng này được nhiều chuyên gia đánh giá sánh ngang với lỗ hổng Heartbleed trong thư viện OpenSSL vừa được công bố vào đầu năm nay.

Lỗ hổng này được chuyên gia Stephane Chazelas phát hiện trong phiên bản 4.3 của Bash. Mức độ nghiêm trọng của lỗ hổng này là rất cao do tất cả các ứng dụng có “nhúng” việc thực thi Bash command bên trong sẽ đứng trước tình trạng dễ dàng bị khai thác từ xa và chạy lệnh trên hệ thống bị tấn công. Một số kịch bản mà lỗ hổng này có thể được lợi dụng để khai thác như:

- ForceCommand được sử dụng trong việc cấu hình SSHD để giới hạn các lệnh mà người dùng có thể thực thi từ xa. Tuy nhiên với lỗ hổng này kẻ tấn công có thể lợi dụng và bỏ qua các hạn chế đó để thực hiện các lệnh tùy ý.

- Các máy chủ Apache có sử dụng mod_cgi hoặc mod_cgid cũng có thể bị ảnh hưởng.

- DHCP clients gọi một shell scripts để cấu hình hệ thống, với các giá trị có được khi máy chủ bị lỗ hổng này cho phép client đó thực hiện các lệnh tùy ý như với quyền root trên chính DHCP client.

- ……………….

Hiện tại một số mã khai thác lỗ hổng đã được công bố:

http://pastebin.com/raw.php?i=166f8Rjx

Để kiểm tra hệ thống có đang bị lỗ hổng trên ta có thể sử dụng câu lệnh dưới đây:

$ env x='() { :;}; echo vulnerable’ bash -c “echo this is a test”

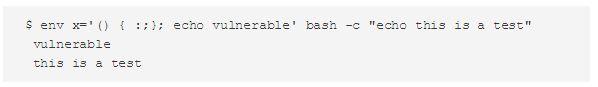

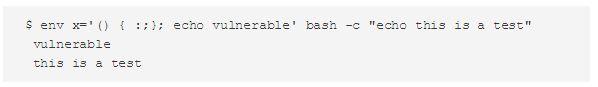

Các hệ thống bị lỗ hổng này sẽ ra kết quả như hình dưới:

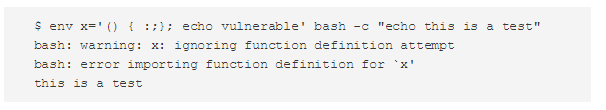

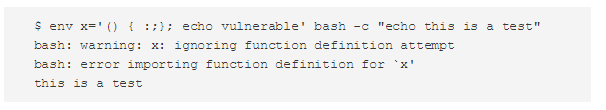

Các hệ thống không bị lỗ hổng này sẽ ra kết quả:

Các quản trị hệ thống cần kiểm tra gấp các hệ thống của mình đồng thời cập nhật gấp khi phát hiện hệ thống đang bị lỗ hổng. Hiện tại mới có Redhat và centos đưa ra bản cập nhật.

Một số thông tin hỗ trợ việc khắc phục lỗ hổng này có thể được tham khảo tại:

http://seclists.org/oss-sec/2014/q3/650

https://access.redhat.com/solutions/1207723

http://lists.centos.org/pipermail/centos/2014-September/146099.html

Một số nguồn tham khảo thông tin về lỗ hổng:

http://garage4hackers.com/entry.php?b=3087

https://securityblog.redhat.com/201...-environment-variables-code-injection-attack/

http://www.theregister.co.uk/2014/09/24/bash_shell_vuln/

http://seclists.org/oss-sec/2014/q3/649

Bkav đang tìm hiểu và sẽ tiếp tục cập nhật thông tin về vụ việc.

Các thành phần bị ảnh hưởng bởi lỗ hổng này có thể là các website, server, máy tính cá nhân, các thiết bị chạy OS X, các thiết bị mạng,….(Các hệ thống sử dụng Ubuntu và Debian không bị ảnh hưởng của lỗ hổng này do sử dụng Dash)

So sánh về mức độ nghiêm trọng thì lỗ hổng này được nhiều chuyên gia đánh giá sánh ngang với lỗ hổng Heartbleed trong thư viện OpenSSL vừa được công bố vào đầu năm nay.

Lỗ hổng này được chuyên gia Stephane Chazelas phát hiện trong phiên bản 4.3 của Bash. Mức độ nghiêm trọng của lỗ hổng này là rất cao do tất cả các ứng dụng có “nhúng” việc thực thi Bash command bên trong sẽ đứng trước tình trạng dễ dàng bị khai thác từ xa và chạy lệnh trên hệ thống bị tấn công. Một số kịch bản mà lỗ hổng này có thể được lợi dụng để khai thác như:

- ForceCommand được sử dụng trong việc cấu hình SSHD để giới hạn các lệnh mà người dùng có thể thực thi từ xa. Tuy nhiên với lỗ hổng này kẻ tấn công có thể lợi dụng và bỏ qua các hạn chế đó để thực hiện các lệnh tùy ý.

- Các máy chủ Apache có sử dụng mod_cgi hoặc mod_cgid cũng có thể bị ảnh hưởng.

- DHCP clients gọi một shell scripts để cấu hình hệ thống, với các giá trị có được khi máy chủ bị lỗ hổng này cho phép client đó thực hiện các lệnh tùy ý như với quyền root trên chính DHCP client.

- ……………….

Hiện tại một số mã khai thác lỗ hổng đã được công bố:

http://pastebin.com/raw.php?i=166f8Rjx

Để kiểm tra hệ thống có đang bị lỗ hổng trên ta có thể sử dụng câu lệnh dưới đây:

$ env x='() { :;}; echo vulnerable’ bash -c “echo this is a test”

Các hệ thống bị lỗ hổng này sẽ ra kết quả như hình dưới:

Các hệ thống không bị lỗ hổng này sẽ ra kết quả:

Các quản trị hệ thống cần kiểm tra gấp các hệ thống của mình đồng thời cập nhật gấp khi phát hiện hệ thống đang bị lỗ hổng. Hiện tại mới có Redhat và centos đưa ra bản cập nhật.

Một số thông tin hỗ trợ việc khắc phục lỗ hổng này có thể được tham khảo tại:

http://seclists.org/oss-sec/2014/q3/650

https://access.redhat.com/solutions/1207723

http://lists.centos.org/pipermail/centos/2014-September/146099.html

Một số nguồn tham khảo thông tin về lỗ hổng:

http://garage4hackers.com/entry.php?b=3087

https://securityblog.redhat.com/201...-environment-variables-code-injection-attack/

http://www.theregister.co.uk/2014/09/24/bash_shell_vuln/

http://seclists.org/oss-sec/2014/q3/649

Bkav đang tìm hiểu và sẽ tiếp tục cập nhật thông tin về vụ việc.

Nguồn: Hiệp hội An toàn thông tin Việt Nam

Chỉnh sửa lần cuối bởi người điều hành: